Kuzey Koreli Hacker’lar 26 Kötü Amaçlı npm Paketi Yayınladı

Kuzey Koreli bilgisayar korsanları, Mart 2026'da C2 sunucularını gizlemek ve kripto para geliştiricilerini hedef almak için Pastebin'i kullanarak 26 adet zararlı npm paketi yayınladı.

Hızlı Özet

Özet AI tarafından oluşturuldu, haber odası tarafından incelendi.

Kuzey Koreli bilgisayar korsanları 26 adet zararlı npm geliştirici paketini yükledi.

Virüs bulaşmış kütüphaneler, SSH anahtarlarını çalmak için RAT kötü amaçlı yazılımını gizler.

Ünlü Chollima grubu, tedarik zinciri saldırıları yoluyla Web3 geliştiricilerini hedef alıyor.

Kötü amaçlı komut dosyaları, sistemlerde açığa çıkmış kripto para cüzdanı sırlarını tarar.

Yeni bir tedarik zinciri tehdidi geliştiricileri alarma geçirdi. Güvenlik araştırmacıları, Kuzey Koreli hacker’ların npm kayıt sistemine 26 kötü amaçlı paket yüklediği uyarısında bulundu. Amaç, geliştiricilerin makinelerini enfekte etmek ve hassas verileri çalmak.

GoPlus 中文社区发推提醒,朝鲜黑客向 npm 注册表发布了一组 26 个恶意软件包,这些恶意软件包都附带一个安装脚本(install.js),该脚本会在软件包安装过程中自动执行,进而运行位于“vendor/scrypt-js/version.js”中的恶意代码,…

— 吴说区块链 (@wublockchain12) March 3, 2026

3 Mart’ta GoPlus topluluğu tarafından paylaşılan uyarı, kampanyayı “Famous Chollima” olarak bilinen hacker grubuyla ilişkilendiriyor. Rapora göre paketler, kurulum sırasında aktive olan bir uzaktan erişim truva atını (RAT) gizliyor. Olay, açık kaynak ekosistemlerinde artan riskleri gözler önüne seriyor. Özellikle Web3 ve kripto geliştiricileri için.

Kötü Amaçlı Paketler Açıkta Gizleniyor

Araştırmacılar, saldırganların meşru geliştirici araçlarını taklit eden 26 sahte paket yayımladığını belirtiyor. Bu paketler özellikle linting ve yardımcı kütüphanelerini taklit ediyor. Her pakette, kurulum sırasında otomatik olarak çalışan bir install.js betiği bulunuyor. Betik tetiklendiğinde, vendor/scrypt-js/version.js dosyasında yer alan gizli kodu çalıştırıyor. Bu kod ise kötü amaçlı bir URL’den uzaktan erişim truva atını sessizce indiriyor.

npm kurulumları çoğu zaman geliştirme ortamlarında otomatik olarak çalıştığı için birçok kullanıcı enfeksiyonu fark etmeyebilir. Güvenlik analistleri, bu yöntemin normal geliştirici iş akışlarını istismar ettiği için etkili olduğunu vurguluyor. Kısacası zararlı yazılım, rutin bir araç gibi görünerek sisteme sızıyor.

Zararlı Yazılım Neler Yapabiliyor?

Gömülü RAT, saldırganlara enfekte sistemler üzerinde derin erişim sağlıyor. GoPlus uyarısına göre zararlı yazılım bir dizi tehlikeli eylem gerçekleştirebiliyor. Tuş vuruşlarını kaydedebiliyor, pano verilerini çalabiliyor ve tarayıcı kimlik bilgilerini toplayabiliyor. Ayrıca TruffleHog kullanarak sistemleri tarıyor ve açığa çıkmış gizli bilgileri tespit ediyor. Daha ciddi vakalarda Git depolarını ve SSH anahtarlarını çalmaya çalışıyor. Kripto geliştiricileri için risk daha da yüksek. Çalınan anahtarlar veya kimlik bilgileri, doğrudan cüzdan ihlallerine ya da projelerin ele geçirilmesine yol açabilir. Bu nedenle güvenlik ekipleri kampanyayı yüksek önem derecesiyle değerlendiriyor.

Famous Chollima Grubuyla Bağlantı

Soruşturmacılar, faaliyetleri Famous Chollima olarak bilinen Kuzey Kore bağlantılı hacker operasyonuna bağladı. Grup, en az 2018’den bu yana güvenlik firmaları tarafından izleniyor. Geliştiricileri, kripto projelerini ve finansal platformları hedef alma geçmişine sahip.

Son analizler, kampanyada gelişmiş gizleme tekniklerinin kullanıldığını gösteriyor. Bazı raporlar, komuta ve kontrol verilerini zararsız görünen metinler içine saklayan steganografi yöntemlerine işaret ediyor. Zararlı yazılım altyapısının da birden fazla barındırma hizmetine dağıtıldığı ve bu durumun müdahaleyi zorlaştırdığı belirtiliyor. Bu model, hızlı saldırılardan ziyade uzun vadeli sızmaya odaklanan önceki Kuzey Kore operasyonlarıyla örtüşüyor.

Geliştiricilere Uyanık Olun Çağrısı

Güvenlik uzmanları, geliştiricilere bağımlılıkları yüklemeden önce paket kaynaklarını doğrulama çağrısı yapıyor. Küçük projeler bile daha geniş çaplı tedarik zinciri ihlalleri için giriş noktası haline gelebilir. GoPlus, işaretlenen paketlerden kaçınılmasını ve bağımlılık ağaçlarının dikkatle incelenmesini özellikle tavsiye etti. Ekiplerin ayrıca lockfile kullanması, denetim araçlarını etkinleştirmesi ve çalışma zamanı izleme çözümleri devreye alması öneriliyor.

Bu olay, açık kaynak ekosistemlerinin devlet bağlantılı hacker’lar için öncelikli hedef olmaya devam ettiğini bir kez daha hatırlatıyor. Web3 ve kripto geliştirme alanı büyüdükçe riskler de artıyor. Uzmanlara göre şu aşamada temel güvenlik hijyeni, paketlerin kontrol edilmesi ve güvenin sınırlandırılması en etkili savunma olmaya devam ediyor.

Bizi takip edin Google News

En son kripto içgörülerini ve güncellemelerini alın.

İlgili Yazılar

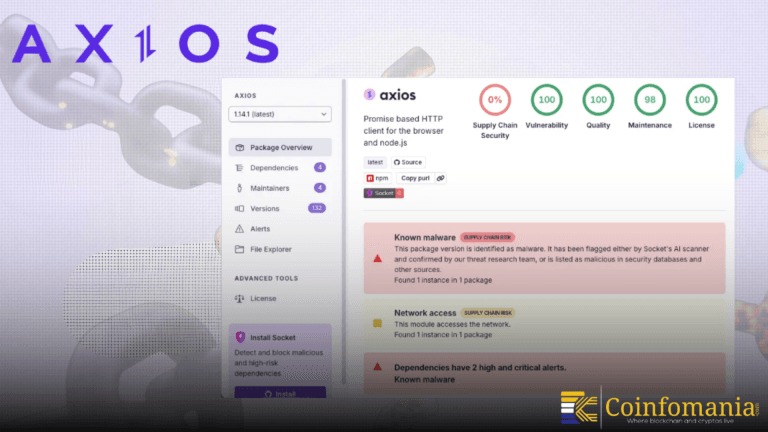

Axios Tedarik Zinciri Saldırısı Kripto Uygulamalarını Riske Atıyor

Shweta Chakrawarty

Author

TWT’de %17.83 Düşüş: Tüccarların Bilmesi Gerekenler

Triparna Baishnab

Author

Bitcoin 9 Dakikada Hacklenebilir, Google Araştırması Söylüyor

Shweta Chakrawarty

Author