การโจมตีซัพพลายเชน NPM ครั้งใหญ่เล่นงานกระเป๋าเงินคริปโต

การโจมตีห่วงโซ่อุปทาน NPM ขนาดใหญ่มุ่งเป้าไปที่กระเป๋าเงิน crypto เปิดเผยความเสี่ยงของโอเพ่นซอร์สและเน้นย้ำถึงความต้องการเร่งด่วนในการรักษาความปลอดภัยที่แข็งแกร่งยิ่งขึ้น

สรุปด่วน

สรุปสร้างโดย AI ตรวจสอบโดยห้องข่าว

แฮกเกอร์เปิดตัวการโจมตีซัพพลายเชนผ่านแพ็คเกจ npm ยอดนิยม

โค้ดอันตรายกำหนดเป้าหมายกระเป๋าเงินคริปโตโดยการแทนที่ที่อยู่ผู้รับอย่างเงียบๆ

ชุมชนได้ทำเครื่องหมายและลบเวอร์ชันที่ถูกบุกรุก โดยจำกัดการโจรกรรมที่มูลค่าไม่เกิน 500 ดอลลาร์

ความเสี่ยงจากการโจมตีห่วงโซ่อุปทานขยายวงกว้างผ่านการพึ่งพาซอฟต์แวร์ทางอ้อม

แนวทางปฏิบัติด้านความปลอดภัยที่เข้มงวดยิ่งขึ้นและการเฝ้าระวังเป็นสิ่งสำคัญสำหรับความยืดหยุ่นของโอเพ่นซอร์ส

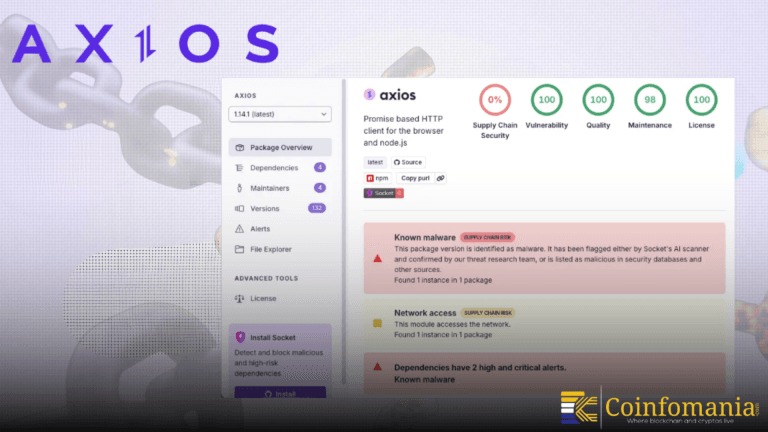

เหตุการณ์การเจาะระบบซัพพลายเชนของ npm ล่าสุด แสดงให้เห็นถึงความเปราะบางของระบบนิเวศโอเพ่นซอร์ส เมื่อความเชื่อมั่นในบัญชีผู้ดูแลเพียงรายเดียวถูกนำมาใช้ในทางที่ผิด แฮกเกอร์ล่อลวงผู้ดูแลแพ็กเกจยอดนิยมของ npm อย่าง chalk, debug, ansi-styles และอีกหลายแพ็กเกจ ด้วยอีเมลฟิชชิงที่ปลอมตัวเป็นการติดต่อจากฝ่ายสนับสนุนอย่างเป็นทางการ เมื่อได้สิทธิ์เข้าถึงแล้ว พวกเขาได้อัปโหลดโค้ดอันตรายไปยัง 18 แพ็กเกจ ซึ่งมียอดดาวน์โหลดรวมกันกว่า 2 พันล้านครั้งต่อสัปดาห์ ไลบรารีเหล่านี้ถูกนักพัฒนานำมาใช้อย่างแพร่หลายโดยแทบไม่ต้องคิดมาก

โค้ดอันตรายพุ่งเป้าไปที่กระเป๋าเงินคริปโต เช่น MetaMask

โค้ดที่ถูกฝังมีเป้าหมายเดียวคือเจาะกระเป๋าเงินคริปโต เมื่อถูกติดตั้ง มันจะสแกนหากระเป๋าเงินที่ใช้บนเบราว์เซอร์อย่าง MetaMask ในขั้นตอนการยืนยันธุรกรรม ระบบจะสลับที่อยู่ผู้รับไปยังที่อยู่ที่แฮกเกอร์ควบคุม โดยที่ผู้ใช้แทบไม่ทันสังเกต อินเทอร์เฟซของกระเป๋าเงินยังแสดงผลตามปกติ แต่เงินกลับถูกส่งไปที่อื่น การโจรกรรมที่มองไม่เห็นเช่นนี้แทบตรวจจับไม่ได้จนกว่าทรัพย์สินจะถูกโอนออกไปแล้ว

การตอบสนองอย่างรวดเร็วจำกัดความเสียหายทางการเงิน

สิ่งที่น่าประหลาดใจก็คือ แฮกเกอร์สามารถขโมยเงินไปได้เพียงเล็กน้อย รายงานล่าสุดระบุว่ายอดรวมยังไม่ถึง 500 ดอลลาร์ เมื่อเทียบกับขอบเขตการใช้งานแพ็กเกจ npm เหล่านี้ ตัวเลขน่าจะสูงกว่านี้มาก การตอบสนองอย่างรวดเร็วของชุมชนโอเพ่นซอร์สมีบทบาทสำคัญ นักวิจัยด้านความปลอดภัยตรวจพบการเจาะระบบ ทำการติดธงเวอร์ชันที่มีปัญหา และประสานงานเพื่อถอดถอนออกภายในไม่กี่ชั่วโมง การดำเนินการนี้น่าจะช่วยป้องกันความเสียหายที่หนักกว่านี้ได้

ความเสี่ยงจากการโจมตีซัพพลายเชนกระจายผ่านดีเพนเดนซี

การโจมตีซัพพลายเชนที่เริ่มจากบัญชีผู้ดูแลเพียงรายเดียวสามารถส่งผลกระทบต่อระบบนิเวศทั้งหมด นักพัฒนาหลายรายไม่เคยติดตั้ง chalk หรือ debug โดยตรง แต่ก็ยังตกอยู่ในความเสี่ยงผ่านดีเพนเดนซีทางอ้อม ซัพพลายเชนซอฟต์แวร์สมัยใหม่ทำงานเช่นนี้ การเปลี่ยนแปลงเล็กน้อยที่ต้นทางสามารถกระทบต่อโครงการปลายทางได้อย่างรวดเร็ว และด้วยการอัปเดตอัตโนมัติ โค้ดอันตรายแพร่กระจายอย่างเงียบ ๆ ก่อนที่ใครจะทันสังเกต

เหตุการณ์ในอดีตสะท้อนแนวโน้มการโจมตีซัพพลายเชนที่เพิ่มขึ้น

การเจาะ event-stream เมื่อปี 2018 เคยแทรกโค้ดอันตรายเข้าไปในดีเพนเดนซีเพื่อล้วงกระเป๋า Bitcoin ขณะที่ PyPI ก็เคยถูกแฮกแพ็กเกจให้ติดตั้งตัวขโมยข้อมูลล็อกอิน แม้แต่กรณี SolarWinds ที่ไม่ได้เกี่ยวกับ npm ก็ยังเป็นการใช้ตรรกะเดียวกัน ด้วยการฝังแบ็กดอร์เข้าไปในซอฟต์แวร์ที่ผู้ใช้เชื่อถือ แฮกเกอร์ยังคงเลือกเส้นทางนี้เพราะให้ทั้งความครอบคลุมและการซ่อนเร้นที่การโจมตีผู้ใช้รายบุคคลไม่สามารถทำได้

สำหรับองค์กร บทเรียนเริ่มชัดเจนขึ้น การจัดการดีเพนเดนซีไม่ควรถูกปล่อยปละละเลย เครื่องมือที่ตรวจสอบและล็อกเวอร์ชันมีความสำคัญ เช่นเดียวกับการเฝ้าตรวจสอบระหว่างรันไทม์เพื่อจับพฤติกรรมต้องสงสัย เช่น การพยายามเชื่อมต่อกับกระเป๋าเงินคริปโตโดยไม่คาดคิด การยกระดับความปลอดภัยของผู้ดูแลโอเพ่นซอร์สก็ช่วยลดโอกาสที่ฟิชชิงจะสำเร็จได้เช่นกัน และทีมงานต้องตระหนักว่า ซัพพลายเชนโอเพ่นซอร์สจะยังคงเป็นเป้าหมายหลัก การเสริมความยืดหยุ่นจึงสำคัญยิ่งกว่าการพึ่งพาความเชื่อใจเพียงอย่างเดียว

โมเดลความเชื่อมั่นของโอเพ่นซอร์สยังคงเป็นช่องโหว่หลัก

ประเด็นที่กว้างกว่านั้นคือเรื่องโมเดลความเชื่อมั่นในโอเพ่นซอร์ส นักพัฒนาต้องพึ่งพาแพ็กเกจที่ดูแลโดยบุคคล ซึ่งหลายครั้งไม่ได้มีองค์กรใหญ่หนุนหลัง และนั่นคือสิ่งที่ผู้โจมตีใช้ประโยชน์ หากผู้ดูแลคนใดตกเป็นเหยื่อฟิชชิง ผลกระทบสามารถลุกลามไปถึงแอปพลิเคชันนับล้าน กรณีนี้ตอกย้ำอีกครั้งว่า ความปลอดภัยไม่ใช่แค่การแก้บั๊ก แต่เป็นการปกป้องเส้นทางทั้งหมดตั้งแต่ผู้ดูแลจนถึงผู้ใช้งานปลายทาง

เมื่อกระเป๋าเงินคริปโตเป็นเป้าหมายปลายทาง ความเสี่ยงยิ่งสูงขึ้น ผู้ใช้จะไม่ทันเห็นการสลับที่อยู่จนกว่าเงินจะหายไป และต่างจากการเงินแบบดั้งเดิม การโอนคริปโตไม่มีขั้นตอนกู้คืน ความจริงที่ว่าแฮกเกอร์ทดสอบวิธีนี้ในวงกว้าง แม้จะได้เงินไปเพียงเล็กน้อย ก็เป็นสัญญาณว่าการพยายามโจมตีจะเกิดขึ้นอีก ชุมชนตอบสนองได้รวดเร็วในครั้งนี้ แต่การเฝ้าระวังต่อเนื่องจะยังคงจำเป็น

ติดตามเราบน Google News

รับข้อมูลเชิงลึกและการอัปเดตคริปโตล่าสุด