การโจมตีในห่วงโซ่อุปทานของ Axios เปิดเผยความเสี่ยงต่อแอปคริปโต

เมื่อวันที่ 31 มีนาคม 2026 การโจมตีในห่วงโซ่อุปทานได้เกิดขึ้นกับไลบรารี Axios บน npm ผ่านบัญชีผู้ดูแลที่ถูกแฮ็ก ทำให้มีการฉีด RAT ข้ามแพลตฟอร์ม

สรุปด่วน

สรุปสร้างโดย AI ตรวจสอบโดยห้องข่าว

เวอร์ชันที่เป็นอันตราย [email protected] และ 0.30.4 ติดตั้งโทรจันเข้าถึงระยะไกล (RAT) ผ่านการพึ่งพาที่ซ่อนอยู่ [email protected]

การโจมตีหลีกเลี่ยงการตรวจสอบ OIDC ของ GitHub ซึ่งบ่งชี้ว่ามีการเผยแพร่ด้วยตนเองจากโทเคนการเข้าถึง npm ที่ถูกแฮ็ก

ระบบที่ได้รับผลกระทบทั่ว Windows, macOS และ Linux มีความเสี่ยงต่อการขโมยกุญแจส่วนตัว โทเคน API และข้อมูลกระเป๋าเงินคริปโตที่ละเอียดอ่อน

นักพัฒนาต้องตรวจสอบไฟล์ล็อคสำหรับเวอร์ชันเหล่านี้และย้อนกลับไปยัง 1.14.0 หรือ 0.30.3 ทันทีเพื่อรักษาความปลอดภัยให้กับสภาพแวดล้อมของตน

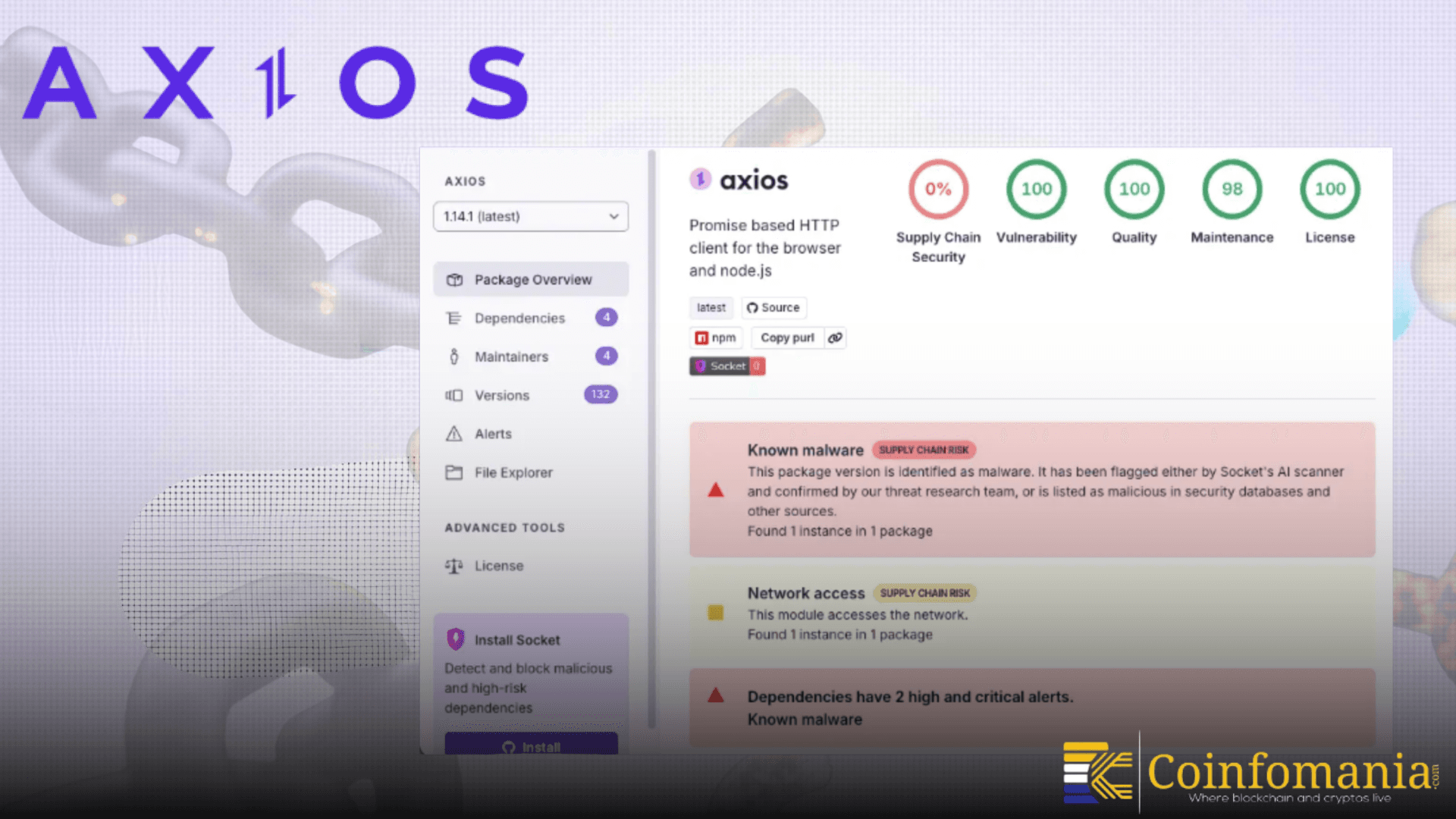

การโจมตีในห่วงโซ่อุปทานที่ร้ายแรงได้เกิดขึ้นกับ Axios ซึ่งเป็นหนึ่งในเครื่องมือที่ใช้กันอย่างแพร่หลายในการพัฒนาเว็บ นักวิจัยด้านความปลอดภัยจาก Socket Security พบว่าผู้โจมตีได้ฉีดมัลแวร์เข้าไปในเวอร์ชันเฉพาะของไลบรารีที่เผยแพร่บน npm

🚨ALERT: ตามที่ @SocketSecurity กล่าว การโจมตีในห่วงโซ่อุปทานต่อ Axios ซึ่งเป็นไลบรารี JavaScript ที่ใช้กันอย่างแพร่หลายซึ่งช่วยให้แอปและเว็บไซต์สามารถสื่อสารกับเซิร์ฟเวอร์ได้ ส่งผลให้มีมัลแวร์ที่ซ่อนอยู่ถูกฉีดเข้าไปในการแจกจ่าย npm โดยผู้โจมตีที่ไม่รู้จัก

การโจมตีนี้อาจส่งผลกระทบต่อ… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31 มีนาคม 2026

การโจมตีนี้อาจส่งผลกระทบต่อแอปคริปโตนับล้าน ซึ่งรวมถึงแพลตฟอร์มคริปโตหลายแห่งที่พึ่งพา Axios ในการเชื่อมต่อกับเซิร์ฟเวอร์ เนื่องจาก Axios ถูกใช้ในหลายระบบ ความเสี่ยงจึงกว้างขวางและเร่งด่วน เวอร์ชันที่ได้รับผลกระทบได้แก่ [email protected] และ [email protected] นักพัฒนาที่ติดตั้งเวอร์ชันเหล่านี้อาจไม่รู้ตัวว่าระบบของตนถูกเปิดเผย

การโจมตีเกิดขึ้นได้อย่างไร?

การโจมตีไม่ได้เกิดจากข้อบกพร่องง่ายๆ แต่ผู้โจมตีใช้วิธีการในห่วงโซ่อุปทาน ซึ่งหมายความว่าพวกเขาได้มุ่งเป้าไปที่กระบวนการแจกจ่ายซอฟต์แวร์เอง ในกรณีนี้ ผู้โจมตีได้เพิ่มแพ็กเกจที่เป็นอันตรายชื่อว่า “[email protected]” เป็นการพึ่งพาที่ซ่อนอยู่ แพ็กเกจนี้ไม่เคยเป็นส่วนหนึ่งของ Axios มาก่อน มีคนแทรกมันเข้าไปอย่างเงียบๆ ในระหว่างการปล่อย

ที่น่ากังวลยิ่งกว่านั้น การปล่อยไม่ได้ปฏิบัติตามกระบวนการปกติของ Axios มันไม่ปรากฏในแท็ก GitHub อย่างเป็นทางการ ซึ่งบ่งชี้ว่าผู้โจมตีได้เข้าถึงระบบการเผยแพร่โดยไม่ได้รับอนุญาต รายงานระบุว่าบัญชีผู้ดูแลระบบอาจถูกแฮ็ก ซึ่งทำให้ผู้โจมตีสามารถส่งเวอร์ชันที่ติดเชื้อโดยตรงไปยัง npm

มัลแวร์สามารถทำอะไรได้บ้าง?

มัลแวร์ ไม่ใช่สิ่งที่ไม่มีอันตราย มันติดตั้งเครื่องมือเข้าถึงระยะไกล หรือที่เรียกว่า RAT เมื่อเข้าไปในระบบ มันสามารถรันคำสั่ง รวบรวมข้อมูล และเชื่อมต่อกับเซิร์ฟเวอร์ภายนอก มันทำงานได้ทั้งบน macOS, Windows และ Linux การโจมตียังออกแบบมาเพื่อซ่อนตัวเอง มันทำงานระหว่างการติดตั้งและจากนั้นจะลบร่องรอยของกิจกรรมของมัน ทำให้ตรวจจับได้ยาก ด้วยเหตุนี้แม้แต่นักพัฒนาก็อาจไม่รู้ว่าระบบของตนได้รับผลกระทบ

ทำไมโปรเจกต์คริปโตจึงมีความเสี่ยง?

แอปคริปโตมักพึ่งพาเครื่องมืออย่าง Axios ในการส่งและรับข้อมูล ซึ่งรวมถึงบริการกระเป๋าเงิน แพลตฟอร์มซื้อขาย และแอปพลิเคชันแบบกระจายศูนย์ หากแอปเหล่านี้ใช้เวอร์ชันที่ได้รับผลกระทบ ผู้โจมตีอาจเข้าถึงข้อมูลที่ละเอียดอ่อน ซึ่งอาจรวมถึงกุญแจส่วนตัว โทเคน API หรือข้อมูลผู้ใช้

เนื่องจากหลายโปรเจกต์ใช้การอัปเดตอัตโนมัติ บางโปรเจกต์อาจติดตั้งเวอร์ชันที่ถูกบุกรุกโดยไม่รู้ตัว ซึ่งทำให้สถานการณ์ร้ายแรงยิ่งขึ้น การโจมตีนี้ยังแสดงให้เห็นว่า จุดอ่อนเพียงจุดเดียวสามารถส่งผลกระทบต่อหลายระบบได้ในครั้งเดียว

นักพัฒนาควรทำอย่างไรตอนนี้?

ผู้เชี่ยวชาญด้านความปลอดภัยเรียกร้องให้นักพัฒนาทำการดำเนินการอย่างรวดเร็ว ก่อนอื่นให้ตรวจสอบการพึ่งพาทั้งหมดและไฟล์ล็อค ดูเวอร์ชัน Axios ที่ได้รับผลกระทบและแพ็กเกจที่เป็นอันตราย หากพบให้ลบออกทันที จากนั้นเปลี่ยนไปใช้เวอร์ชันที่ปลอดภัยของ Axios

นอกจากนี้ยังสำคัญที่จะต้องตรวจสอบระบบสำหรับกิจกรรมที่ไม่ปกติ ทีมความปลอดภัยต้องจัดการกับสัญญาณใดๆ ของการเข้าถึงโดยไม่ได้รับอนุญาตอย่างระมัดระวัง แพลตฟอร์ม npm ได้ลบเวอร์ชันที่เป็นอันตรายออกไปแล้ว แต่เหตุการณ์นี้ยังอยู่ระหว่างการสอบสวน การโจมตีนี้เป็นการเตือนที่ชัดเจนว่า แม้แต่เครื่องมือที่เชื่อถือได้ก็สามารถกลายเป็นเป้าหมายได้ ในพื้นที่ที่เคลื่อนไหวอย่างรวดเร็วเช่นคริปโต การระมัดระวังจึงไม่ใช่ทางเลือกอีกต่อไป

ติดตามเราบน Google News

รับข้อมูลเชิงลึกและการอัปเดตคริปโตล่าสุด

โพสต์ที่เกี่ยวข้อง

การเปิดสถานะลองน้ำมัน $11 ล้านของวาฬแสดงถึงความเชื่อมั่นที่แข็งแกร่ง

Triparna Baishnab

Author

KuCoin จ่ายค่าปรับ 500,000 ดอลลาร์และเผชิญกับการห้ามผู้ใช้ในสหรัฐฯ

Vandit Grover

Author

ภูฏานโอน 375 BTC ขณะที่การไหลออกประจำสัปดาห์เกิน 1,000 BTC

Shweta Chakrawarty

Author