Атака на цепочку поставок Axios подвергает риску крипто-приложения

31 марта 2026 года атака на цепочку поставок затронула библиотеку Axios npm через взломанную учетную запись поддерживающего разработчика, внедрив кроссплатформенный RAT.

Краткий обзор

Резюме создано ИИ, проверено редакцией.

Вредоносные версии [email protected] и 0.30.4 устанавливают троян удаленного доступа (RAT) через скрытую зависимость, [email protected].

Атака обошла проверку OIDC GitHub, что указывает на ручную публикацию с помощью скомпрометированного токена доступа "classic" npm.

Затронутые системы на Windows, macOS и Linux рискуют потерей приватных ключей, API-токенов и конфиденциальных данных крипто-кошельков.

Разработчики должны проверить lock-файлы на наличие этих версий и немедленно откатиться на 1.14.0 или 0.30.3, чтобы защитить свои окружения.

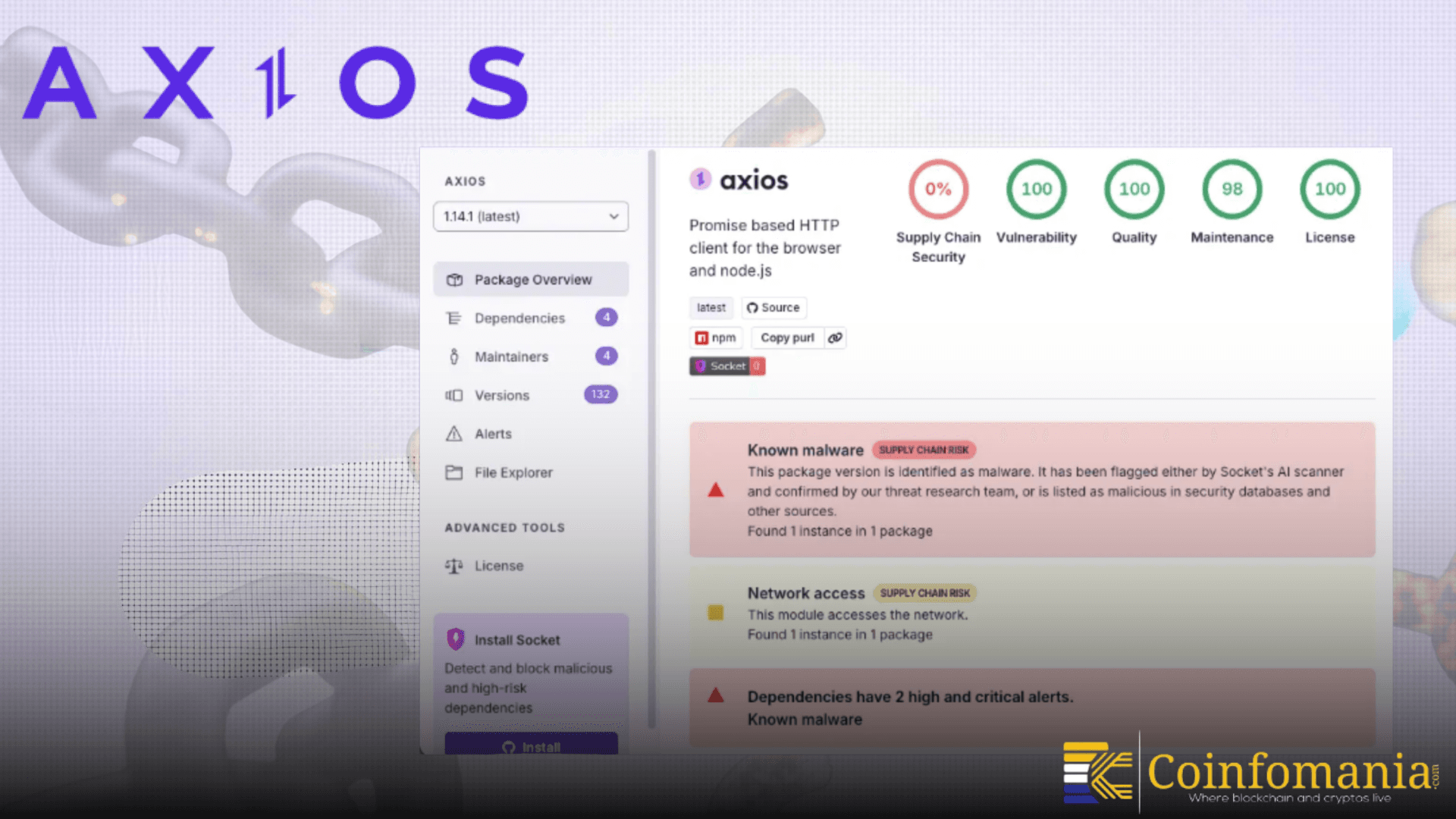

Серьезная атака на цепочку поставок произошла с Axios, одним из самых широко используемых инструментов в веб-разработке. Исследователи безопасности из Socket Security обнаружили, что хакеры внедрили вредоносное ПО в определенные версии библиотеки, опубликованные на npm.

🚨ALERT: Согласно @SocketSecurity, атака на цепочку поставок на Axios, широко используемую библиотеку JavaScript, которая позволяет приложениям и веб-сайтам взаимодействовать с серверами, привела к внедрению скрытого вредоносного ПО в его npm-распределение неизвестным злоумышленником.

Атака может повлиять на… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31 марта 2026

Эта атака может затронуть миллионы крипто-приложений. Она включает множество крипто-платформ, которые полагаются на Axios для подключения к серверам. Поскольку Axios используется во многих системах, риск широк и немедленен. Затронутые версии включают [email protected] и [email protected]. Разработчики, установившие эти версии, могли неосознанно подвергнуть свои системы риску.

Как произошла атака?

Атака не была вызвана простой ошибкой. Вместо этого хакеры использовали метод цепочки поставок. Это означает, что они нацелились на сам процесс распространения программного обеспечения. В данном случае злоумышленники добавили вредоносный пакет под названием “[email protected]” в качестве скрытой зависимости. Этот пакет ранее не входил в Axios. Кто-то тихо вставил его во время релиза.

Еще более тревожно, что релиз не следовал обычному процессу Axios. Он не появился в официальных тегах GitHub. Это предполагает, что злоумышленник получил несанкционированный доступ к системе публикации. Сообщения указывают на то, что учетная запись поддерживающего разработчика могла быть скомпрометирована. Это позволило злоумышленнику напрямую загрузить зараженную версию в npm.

Что может сделать вредоносное ПО?

Вредоносное ПО не безобидно. Оно устанавливает инструмент удаленного доступа, также известный как RAT. Оказавшись в системе, оно может выполнять команды, собирать данные и подключаться к внешним серверам. Оно работает на macOS, Windows и Linux. Атака также спроектирована так, чтобы скрывать себя. Она запускается во время установки и затем удаляет следы своей активности. Это затрудняет ее обнаружение. В результате даже разработчики могут не осознавать, что их система была затронута.

Почему крипто-проекты находятся под угрозой?

Крипто-приложения часто полагаются на инструменты, такие как Axios, для отправки и получения данных. Это включает в себя сервисы кошельков, биржи и децентрализованные приложения. Если эти приложения используют затронутые версии, злоумышленники могут получить доступ к конфиденциальным данным. Это может включать приватные ключи, API-токены или информацию о пользователях.

Поскольку многие проекты используют автоматические обновления, некоторые могли установить скомпрометированную версию, не зная об этом. Это усугубляет ситуацию. Атака также показывает, как одна уязвимость может повлиять на множество систем одновременно.

Что разработчики должны делать сейчас?

Эксперты по безопасности призывают разработчиков действовать быстро. Во-первых, проверьте все зависимости и lock-файлы. Ищите затронутые версии Axios и вредоносный пакет. Если они найдены, немедленно удалите их. Затем переключитесь на безопасную версию Axios.

Также важно проверить системы на наличие необычной активности. Команды безопасности должны внимательно относиться к любым признакам несанкционированного доступа. Регистр npm удалил вредоносные версии. Но инцидент все еще находится под расследованием. Эта атака является наглядным напоминанием. Даже доверенные инструменты могут стать целями. В быстро меняющемся пространстве криптовалют оставаться настороже больше не является опцией.

Следите за нами в Google News

Получайте последние криптовалютные инсайты и обновления.

Связанные посты

Падение TWT на 17.83%: что должны знать трейдеры

Triparna Baishnab

Author

Биткойн можно взломать за 9 минут, сообщает исследование Google

Shweta Chakrawarty

Author

Квантовый риск может угрожать кошелькам Ethereum, предупреждает исследование

Shweta Chakrawarty

Author