NOFX AI-feil eksponerer API-nøkler, advarer SlowMist

SlowMist advarte om en kritisk sikkerhetsfeil i NOFX AI, et åpen kildekode-handelssystem, som avslørte børs- og private lommeboknøkler.

Hurtig sammendrag

Sammendrag er AI-generert, gjennomgått av redaksjonen.

SlowMist fant ut at NOFX AI ble levert med "administratormodus" aktivert og uten autentisering, noe som eksponerte sensitive nøkler via et offentlig endepunkt.

Problemet påvirker brukere på tvers av Binance, Hyperliquid og Aster DEX, og risikerer fullstendig kapitaltømming.

En utviklerpatch klarte ikke å fikse kjerneproblemet, ettersom standard JWT-hemmeligheten var offentlig kjent, noe som tillot fortsatt uautorisert tilgang.

Binance og OKX ble varslet og tvang frem massetilbakestilling av API-nøkler for berørte CEX-brukere, men DEX-brukere må oppdatere oppsettene sine manuelt.

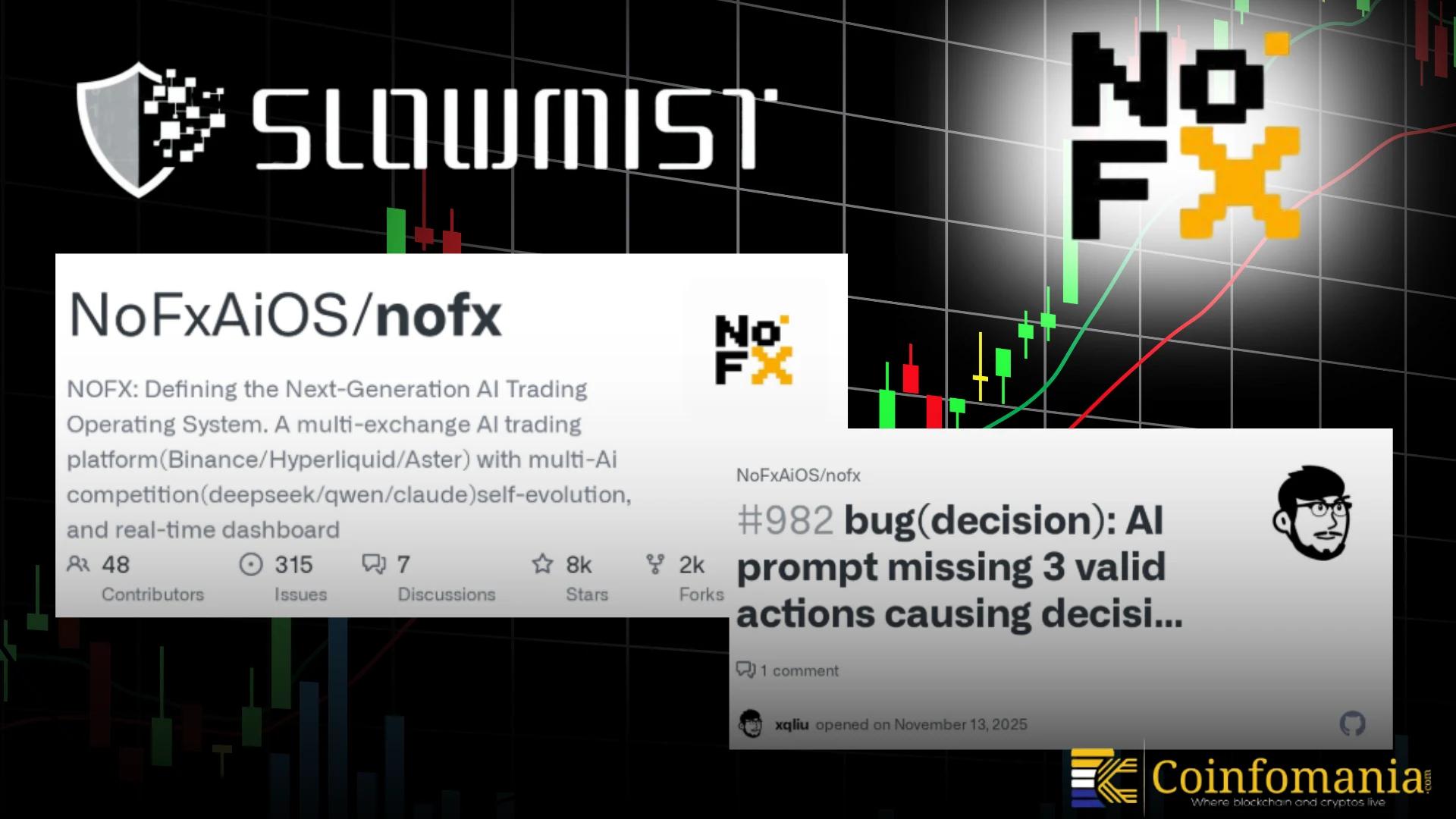

NOFX AI, et open source-basert automatisert handelssystem bygget på DeepSeek/Qwen AI, står nå midt i en alvorlig sikkerhetskrise. SlowMist har avdekket sårbarheter som kan eksponere API-nøkler og private nøkler. Problemet rammer brukere på store børser som Binance, Hyperliquid og Aster DEX. SlowMist ber nå alle som har rullet ut systemet om å handle umiddelbart før angripere utnytter svakhetene og tømmer midler.

Admin-modus-feil lar nøkler ligge helt åpne

SlowMist startet etterforskningen etter et varsel fra en sikkerhetsforsker i miljøet. Teamet oppdaget raskt at flere versjoner av NOFX AI ble levert med admin-modus aktivert som standard – og enda verre, systemet utførte ingen autentiseringskontroll. Dermed kunne hvem som helst besøke den offentlige /api/exchanges-endepunkten og umiddelbart hente ut sensitiv informasjon, som API-nøkler, hemmelige nøkler og private wallet-nøkler.

Sårbarheten stammer fra en commit publisert 31. oktober, som hardkodet admin-modus til «true» i både konfigurasjonsfilen og databasemigreringen. Når admin-modus var aktiv, hoppet serveren over all autorisering. I praksis betydde det at enhver NOFX AI-instans med standardinnstillinger sto helt ulåst – hvem som helst med lenken kunne bokstavelig talt gå rett inn og ta nøklene.

Utilstrekkelige patcher løste ikke hovedproblemet

Utviklerne forsøkte å håndtere feilen 5. november ved å legge til JWT-token-verifisering. Men SlowMist fant at patchen knapt endret situasjonen. Standardoppsettet ble fortsatt levert med en offentlig kjent JWT-secret, noe som gjorde det mulig for angripere å generere gyldige token og fremdeles få tilgang til sensitive endepunkter. Enda verre: /api/exchanges-endepunktet returnerte fortsatt sensitiv informasjon i ren JSON, uten maskering eller kryptering.

SlowMist bekreftet også at den nyeste dev-branchen fortsatt inneholdt:

- Admin-modus satt til «true» som standard

- Uendrede standard-JWT-nøkler

- Sensitiv data returnert uten restriksjoner

Siden main-branchen fortsatt bruker den eldre versjonen uten autentisering, ligger tusenvis av utrullinger helt åpne på internett.

Binance og OKX griper inn for å beskytte brukere

Da SlowMist forsto omfanget av eksponeringen, tok de kontakt med Binance og OKX for å koordinere akutte sikkerhetstiltak. Teamene gjennomgikk berørte API-nøkler og gjennomførte tvungne tilbakestillinger for utsatte brukere. Alle berørte CEX-brukere er nå varslet, og nøklene deres er tilbakekalt. Men teamene klarte ikke å nå alle Aster- og Hyperliquid-brukere på grunn av de desentraliserte wallet-strukturene. SlowMist oppfordrer nå alle som bruker NOFX AI på disse plattformene til å gå gjennom oppsettet sitt umiddelbart.

Brukere bes om å deaktivere admin-modus og bytte nøkler nå

SlowMist anbefaler alle operatører å:

- Deaktivere admin-modus umiddelbart

- Erstatte alle API-nøkler og private nøkler

- Endre JWT-secret til en sterk, tilfeldig verdi

- Begrense sensitive endepunkter

- Unngå å eksponere NOFX AI direkte på internett

Open source-baserte AI-handelssystemer vokser raskt. Men denne saken viser risikoen ved å rulle ut systemer i tidlig fase uten full sikkerhetsrevisjon. Inntil NOFX AI tetter alle sårbarhetene, bør enhver offentlig utrulling regnes som høy risiko.

Følg oss på Google News

Få de siste krypto-innsiktene og oppdateringene.