Axios Leverandørkjedeangrep Utsetter Kryptoapper for Risiko

31. mars 2026 rammet et leverandørkjedeutnyttelse Axios npm-biblioteket via en kapret vedlikeholderkonto, og injiserte en plattformuavhengig RAT.

Hurtig sammendrag

Sammendrag er AI-generert, gjennomgått av redaksjonen.

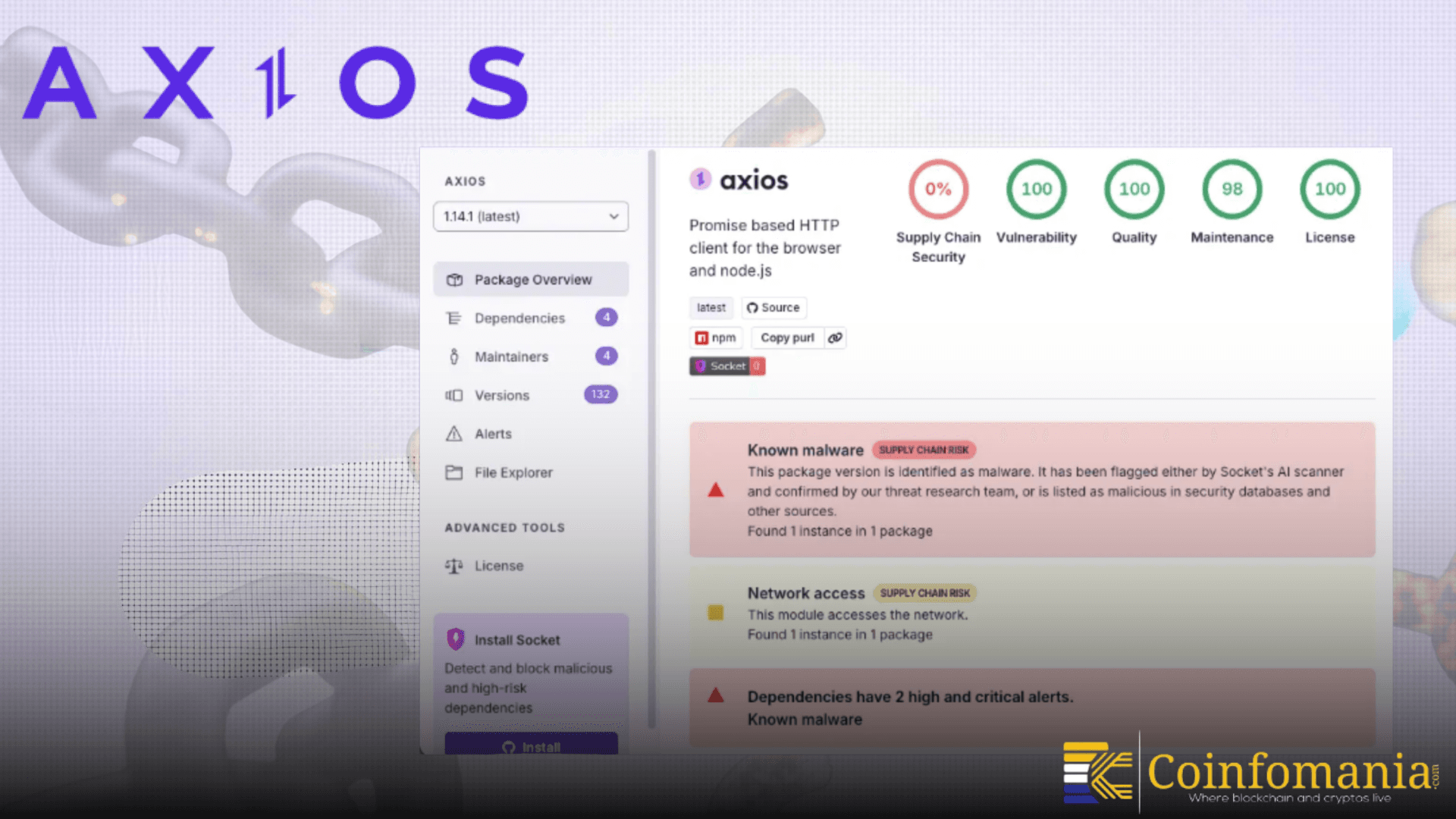

Ondsinnede versjoner [email protected] og 0.30.4 installerer en trojaner for ekstern tilgang (RAT) via en skjult avhengighet, [email protected].

Angrepet omgått GitHub OIDC-verifisering, noe som indikerer en manuell publisering fra et kompromittert "klassisk" npm-tilgangstoken.

Berørte systemer på tvers av Windows, macOS og Linux risikerer tyveri av private nøkler, API-tokens og sensitive krypto-lommebokdata.

Utviklere må sjekke låse filer for disse versjonene og umiddelbart rulle tilbake til 1.14.0 eller 0.30.3 for å sikre miljøene sine.

Et alvorlig leverandørkjedeangrep har rammet Axios, et av de mest brukte verktøyene innen webutvikling. Sikkerhetsforskere fra Socket Security fant at hackere injiserte skadelig programvare i spesifikke versjoner av biblioteket publisert på npm.

🚨ALERT: Ifølge @SocketSecurity, et leverandørkjedeangrep på Axios, et mye brukt JavaScript-bibliotek som lar apper og nettsteder kommunisere med servere, resulterte i at skjult skadelig programvare ble injisert i npm-distribusjonen av en ukjent angriper.

Angrepet kan påvirke… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31. mars 2026

Dette angrepet kan påvirke millioner av kryptoapper. Det inkluderer mange kryptoplattformer som er avhengige av Axios for å koble til servere. Fordi Axios brukes på så mange systemer, er risikoen bred og umiddelbar. De berørte versjonene inkluderer [email protected] og [email protected]. Utviklere som har installert disse versjonene kan ha uvitende eksponert systemene sine.

Hvordan skjedde angrepet?

Angrepet kom ikke fra en enkel feil. I stedet brukte hackerne en leverandørkjede-metode. Dette betyr at de målrettet programvare distribusjonsprosessen selv. I dette tilfellet la angriperne til en ondsinnet pakke kalt “[email protected]” som en skjult avhengighet. Denne pakken var ikke en del av Axios før. Noen satte den stille inn under utgivelsen.

Enda mer bekymringsfullt, utgivelsen fulgte ikke Axions normale prosess. Den dukket ikke opp i offisielle GitHub-tagger. Dette antyder at angriperen fikk uautorisert tilgang til publiseringssystemet. Rapporter indikerer at en vedlikeholderkonto kan ha blitt kompromittert. Dette tillot angriperen å presse den infiserte versjonen direkte til npm.

Hva kan den skadelige programvaren gjøre?

Den skadelige programvaren er ikke harmløs. Den installerer et verktøy for ekstern tilgang, også kjent som en RAT. Når den er inne i et system, kan den kjøre kommandoer, samle inn data og koble til eksterne servere. Den fungerer på tvers av macOS, Windows og Linux. Angrepet er også designet for å skjule seg. Den kjører under installasjonen og fjerner deretter spor av sin aktivitet. Dette gjør det vanskeligere å oppdage. Med dette kan til og med utviklere være uvitende om at systemet deres har blitt påvirket.

Hvorfor er krypto-prosjekter i fare?

Kryptoapper er ofte avhengige av verktøy som Axios for å sende og motta data. Dette inkluderer lommeboktjenester, børser og desentraliserte apper. Hvis disse appene bruker de berørte versjonene, kan angriperne få tilgang til sensitive data. Dette kan inkludere private nøkler, API-tokens eller brukeropplysninger.

Siden mange prosjekter bruker automatiske oppdateringer, kan noen ha installert den kompromitterte versjonen uten å vite det. Dette gjør situasjonen mer alvorlig. Angrepet viser også hvordan ett svakt punkt kan påvirke mange systemer samtidig.

Hva bør utviklere gjøre nå?

Sikkerhetseksperter oppfordrer utviklere til å handle raskt. Først, sjekk alle avhengigheter og låse filer. Se etter de berørte Axios-versjonene og den ondsinnede pakken. Hvis de finnes, fjern dem umiddelbart. Deretter, bytt til en sikker versjon av Axios.

Det er også viktig å gjennomgå systemene for uvanlig aktivitet. Sikkerhetsteam må håndtere eventuelle tegn på uautorisert tilgang nøye. npm-registeret har fjernet de skadelige versjonene. Men hendelsen er fortsatt under etterforskning. Dette angrepet er en tydelig påminnelse. Selv pålitelige verktøy kan bli mål. I et raskt bevegelig rom som krypto, er det ikke lenger valgfritt å være på vakt.

Følg oss på Google News

Få de siste krypto-innsiktene og oppdateringene.