L’attacco alla supply chain di Axios espone le app crypto a rischi

Il 31 marzo 2026, un exploit della supply chain ha colpito la libreria Axios npm tramite un account di manutenzione compromesso, iniettando un RAT multipiattaforma.

Sintesi rapida

Il riassunto è generato dall'IA, rivisto dalla redazione.

Le versioni malevole [email protected] e 0.30.4 installano un trojan di accesso remoto (RAT) tramite una dipendenza nascosta, [email protected].

L'attacco ha eluso la verifica OIDC di GitHub, indicando una pubblicazione manuale da un token di accesso npm "classico" compromesso.

I sistemi colpiti su Windows, macOS e Linux rischiano il furto di chiavi private, token API e dati sensibili dei wallet crypto.

Gli sviluppatori devono controllare i lockfile per queste versioni e tornare immediatamente a 1.14.0 o 0.30.3 per mettere in sicurezza i loro ambienti.

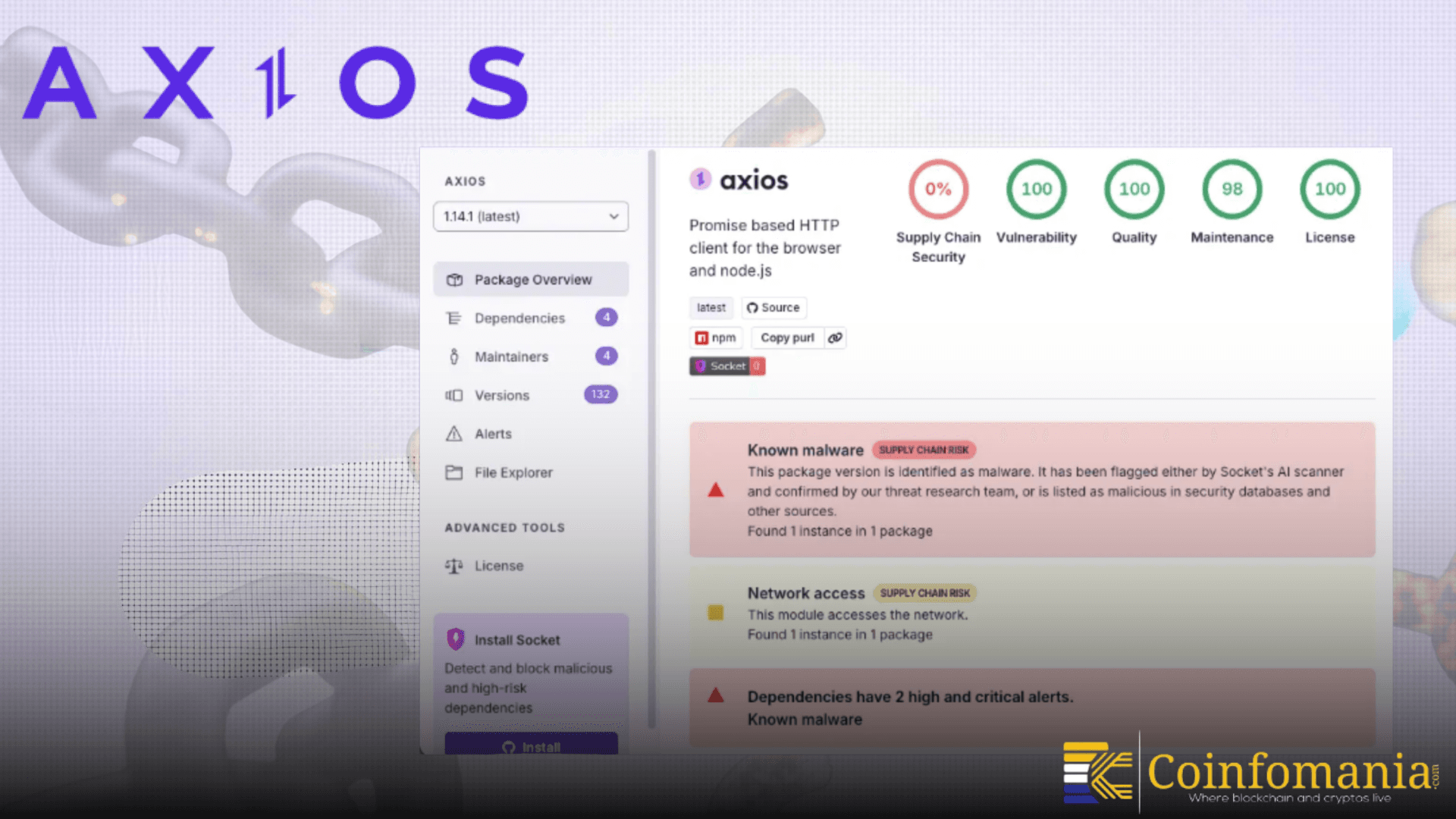

Un grave attacco alla supply chain ha colpito Axios, uno degli strumenti più utilizzati nello sviluppo web. I ricercatori di sicurezza di Socket Security hanno scoperto che gli hacker hanno iniettato malware in versioni specifiche della libreria pubblicate su npm.

🚨ALLERTA: Secondo @SocketSecurity, un attacco alla supply chain su Axios, una libreria JavaScript ampiamente utilizzata che consente ad app e siti web di comunicare con i server, ha portato all’iniezione di malware nascosto nella sua distribuzione npm da parte di un attaccante sconosciuto.

L’attacco potrebbe influenzare… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31 marzo 2026

Questo attacco potrebbe influenzare milioni di app crypto. Include molte piattaforme crypto che si affidano ad Axios per connettersi ai server. Poiché Axios è utilizzato in così tanti sistemi, il rischio è ampio e immediato. Le versioni interessate includono [email protected] e [email protected]. Gli sviluppatori che hanno installato queste versioni potrebbero aver esposto inconsapevolmente i loro sistemi.

Come è avvenuto l’attacco?

L’attacco non è derivato da un semplice bug. Invece, gli hacker hanno utilizzato un metodo di supply chain. Questo significa che hanno preso di mira il processo di distribuzione del software stesso. In questo caso, gli attaccanti hanno aggiunto un pacchetto malevolo chiamato “[email protected]” come dipendenza nascosta. Questo pacchetto non faceva parte di Axios prima. Qualcuno lo ha inserito silenziosamente durante il rilascio.

Ancor più preoccupante, il rilascio non ha seguito il normale processo di Axios. Non è apparso nei tag ufficiali di GitHub. Questo suggerisce che l’attaccante ha ottenuto accesso non autorizzato al sistema di pubblicazione. I rapporti indicano che un account di manutenzione potrebbe essere stato compromesso. Questo ha permesso all’attaccante di caricare direttamente la versione infetta su npm.

Cosa può fare il malware?

Il malware non è innocuo. Installa uno strumento di accesso remoto, noto anche come RAT. Una volta all’interno di un sistema, può eseguire comandi, raccogliere dati e connettersi a server esterni. Funziona su macOS, Windows e Linux. L’attacco è anche progettato per nascondersi. Viene eseguito durante l’installazione e poi rimuove le tracce della sua attività. Questo rende più difficile la rilevazione. Con questo, anche gli sviluppatori potrebbero non rendersi conto che il loro sistema è stato compromesso.

Perché i progetti crypto sono a rischio?

Le app crypto spesso si affidano a strumenti come Axios per inviare e ricevere dati. Questo include servizi di wallet, exchange e app decentralizzate. Se queste app utilizzano le versioni interessate, gli attaccanti potrebbero accedere a dati sensibili. Questo potrebbe includere chiavi private, token API o informazioni sugli utenti.

Poiché molti progetti utilizzano aggiornamenti automatici, alcuni potrebbero aver installato la versione compromessa senza saperlo. Questo rende la situazione più seria. L’attacco dimostra anche come un unico punto debole possa influenzare molti sistemi contemporaneamente.

Cosa devono fare ora gli sviluppatori?

Gli esperti di sicurezza esortano gli sviluppatori ad agire rapidamente. Prima di tutto, controllare tutte le dipendenze e i lockfile. Cercare le versioni di Axios interessate e il pacchetto malevolo. Se trovati, rimuoverli immediatamente. Poi, passare a una versione sicura di Axios.

È anche importante esaminare i sistemi per attività insolite. I team di sicurezza devono gestire con attenzione eventuali segni di accesso non autorizzato. Il registro npm ha rimosso le versioni dannose. Ma l’incidente è ancora sotto indagine. Questo attacco è un chiaro promemoria. Anche gli strumenti fidati possono diventare obiettivi. In uno spazio in rapida evoluzione come quello crypto, rimanere all’erta non è più un’opzione.

Seguici su Google News

Ottieni gli ultimi approfondimenti e aggiornamenti crypto.

Post correlati

Calo del 17,83% per TWT: Cosa Devono Sapere i Trader

Triparna Baishnab

Author

Bitcoin Può Essere Hacked in 9 Minuti, Dice la Ricerca di Google

Shweta Chakrawarty

Author

Il rischio quantistico potrebbe minacciare i portafogli Ethereum, avverte uno studio

Shweta Chakrawarty

Author