Une attaque de la chaîne d’approvisionnement d’Axios expose les applications crypto à des risques

Le 31 mars 2026, une exploitation de la chaîne d'approvisionnement a frappé la bibliothèque npm Axios via un compte de mainteneur piraté, injectant un RAT multiplateforme.

À retenir

Résumé généré par l'IA, examiné par la rédaction.

Les versions malveillantes [email protected] et 0.30.4 installent un cheval de Troie d'accès à distance (RAT) via une dépendance cachée, [email protected].

L'attaque a contourné la vérification OIDC de GitHub, indiquant une publication manuelle à partir d'un jeton d'accès npm "classique" compromis.

Les systèmes impactés sous Windows, macOS et Linux risquent le vol de clés privées, de jetons API et de données sensibles de portefeuilles crypto.

Les développeurs doivent vérifier les fichiers de verrouillage pour ces versions et revenir immédiatement à 1.14.0 ou 0.30.3 pour sécuriser leurs environnements.

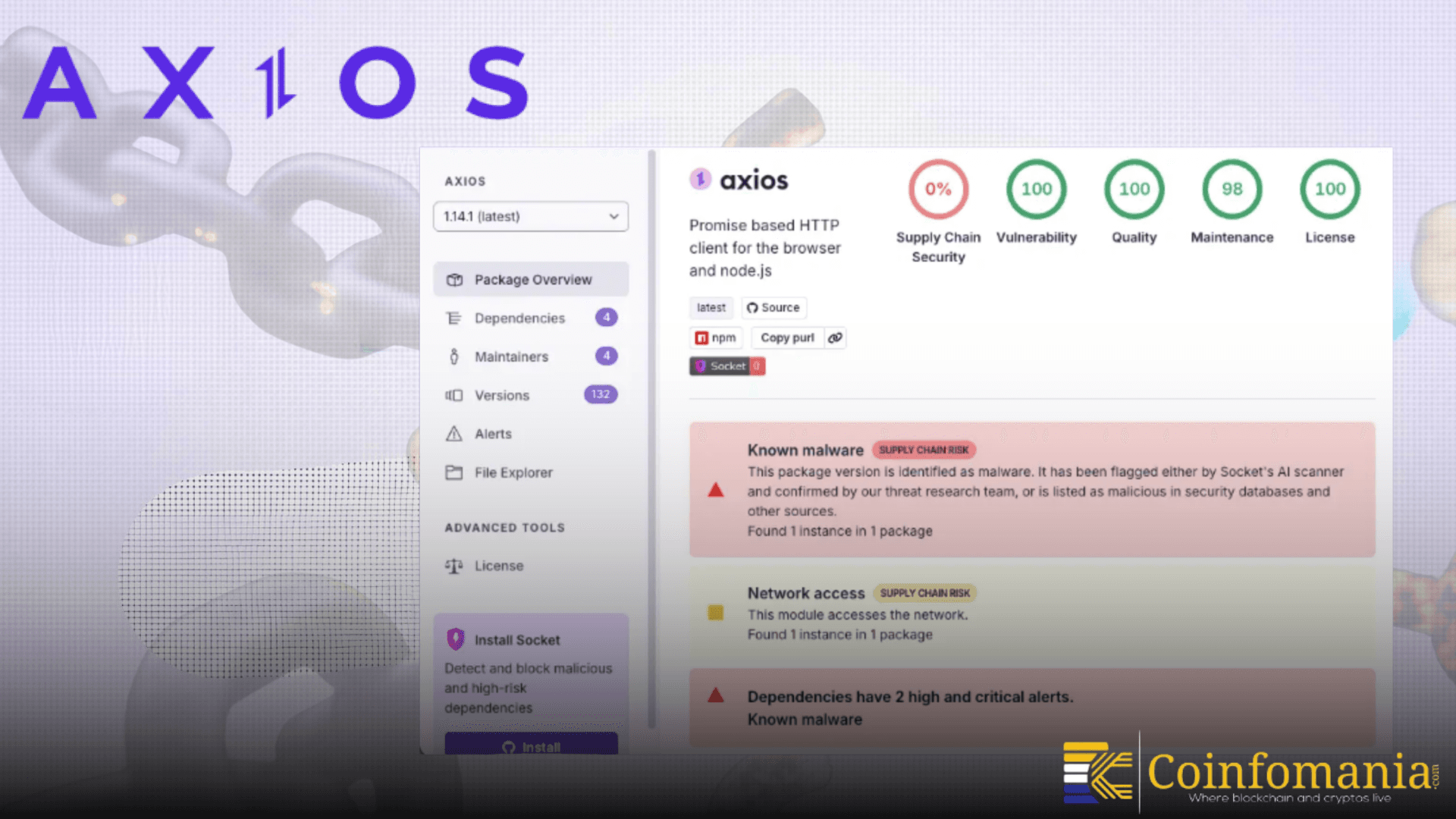

Une grave attaque de la chaîne d’approvisionnement a frappé Axios, l’un des outils les plus utilisés dans le développement web. Des chercheurs en sécurité de Socket Security ont découvert que des hackers avaient injecté des logiciels malveillants dans des versions spécifiques de la bibliothèque publiées sur npm.

🚨ALERT: Selon @SocketSecurity, une attaque de la chaîne d’approvisionnement sur Axios, une bibliothèque JavaScript largement utilisée qui permet aux applications et aux sites web de communiquer avec des serveurs, a entraîné l’injection de logiciels malveillants cachés dans sa distribution npm par un attaquant inconnu.

L’attaque pourrait impacter… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31 mars 2026

Cette attaque pourrait impacter des millions d’applications crypto. Elle concerne de nombreuses plateformes crypto qui dépendent d’Axios pour se connecter aux serveurs. Étant donné qu’Axios est utilisé dans tant de systèmes, le risque est large et immédiat. Les versions affectées incluent [email protected] et [email protected]. Les développeurs ayant installé ces versions ont peut-être exposé leurs systèmes sans le savoir.

Comment l’attaque s’est-elle produite ?

L’attaque ne provenait pas d’un simple bogue. Au lieu de cela, les hackers ont utilisé une méthode de chaîne d’approvisionnement. Cela signifie qu’ils ont ciblé le processus de distribution du logiciel lui-même. Dans ce cas, les attaquants ont ajouté un package malveillant appelé “[email protected]” comme dépendance cachée. Ce package ne faisait pas partie d’Axios auparavant. Quelqu’un l’a inséré discrètement lors de la publication.

Plus préoccupant encore, la publication n’a pas suivi le processus normal d’Axios. Elle n’est pas apparue dans les tags officiels de GitHub. Cela suggère que l’attaquant a obtenu un accès non autorisé au système de publication. Des rapports indiquent qu’un compte de mainteneur pourrait avoir été compromis. Cela a permis à l’attaquant de pousser la version infectée directement sur npm.

Que peut faire le logiciel malveillant ?

Le logiciel malveillant n’est pas inoffensif. Il installe un outil d’accès à distance, également connu sous le nom de RAT. Une fois à l’intérieur d’un système, il peut exécuter des commandes, collecter des données et se connecter à des serveurs externes. Il fonctionne sur macOS, Windows et Linux. L’attaque est également conçue pour se cacher. Elle s’exécute pendant l’installation puis supprime les traces de son activité. Cela rend sa détection plus difficile. Avec cela, même les développeurs peuvent ne pas réaliser que leur système a été affecté.

Pourquoi les projets crypto sont-ils à risque ?

Les applications crypto dépendent souvent d’outils comme Axios pour envoyer et recevoir des données. Cela inclut les services de portefeuille, les plateformes d’échange et les applications décentralisées. Si ces applications utilisent les versions affectées, les attaquants pourraient accéder à des données sensibles. Cela peut inclure des clés privées, des jetons API ou des informations utilisateur.

Étant donné que de nombreux projets utilisent des mises à jour automatiques, certains ont peut-être installé la version compromise sans le savoir. Cela rend la situation plus grave. L’attaque montre également comment un point faible peut affecter de nombreux systèmes à la fois.

Que doivent faire les développeurs maintenant ?

Les experts en sécurité exhortent les développeurs à agir rapidement. Tout d’abord, vérifiez toutes les dépendances et les fichiers de verrouillage. Recherchez les versions affectées d’Axios et le package malveillant. Si trouvé, supprimez-les immédiatement. Ensuite, passez à une version sûre d’Axios.

Il est également important de vérifier les systèmes pour toute activité inhabituelle. Les équipes de sécurité doivent traiter avec soin tout signe d’accès non autorisé. Le registre npm a supprimé les versions nuisibles. Mais l’incident est toujours sous enquête. Cette attaque est un rappel clair. Même les outils de confiance peuvent devenir des cibles. Dans un domaine aussi dynamique que la crypto, rester vigilant n’est plus une option.

Suivez-nous sur Google News

Recevez les dernières informations et mises à jour sur la crypto.

Articles similaires

Plongée de 17,83 % pour TWT : Ce que les traders doivent savoir

Triparna Baishnab

Author

Bitcoin peut être piraté en 9 minutes, selon une étude de Google

Shweta Chakrawarty

Author

Le risque quantique pourrait menacer les portefeuilles Ethereum, avertit une étude

Shweta Chakrawarty

Author