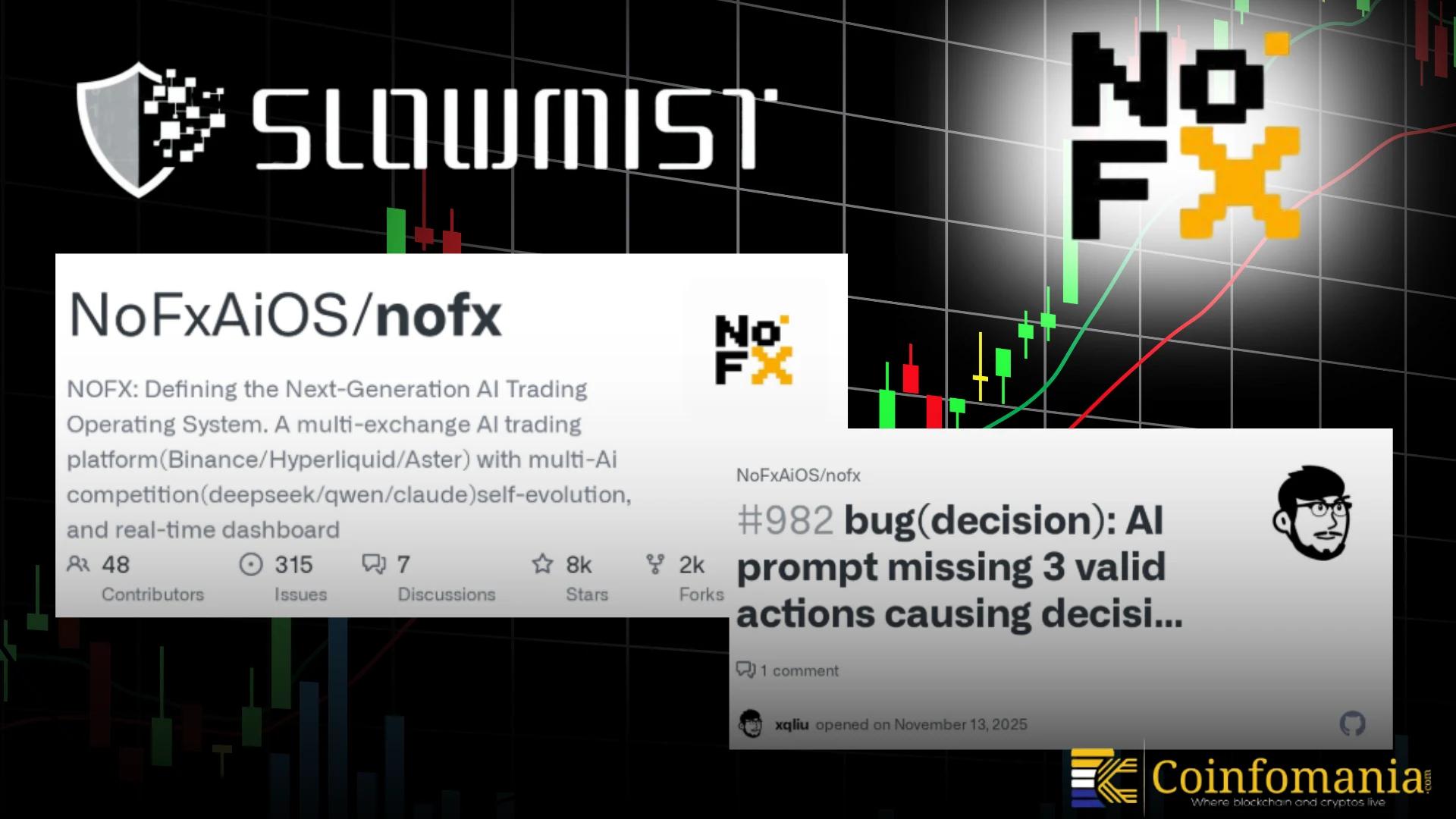

Un fallo en NOFX AI expone claves API; SlowMist alerta de un riesgo grave

SlowMist advirtió sobre una falla de seguridad crítica en NOFX AI, un sistema de comercio de código abierto, que exponía las claves de intercambio y de la billetera privada.

Resumen rápido

Resumen generado por IA, revisado por la redacción.

SlowMist descubrió que NOFX AI se distribuyó con el "modo administrador" habilitado y sin autenticación, exponiendo claves confidenciales a través de un punto de acceso público.

El problema afecta a usuarios de Binance, Hyperliquid y Aster DEX, con el riesgo de que pierdan la totalidad de sus fondos.

Un parche para desarrolladores no logró solucionar el problema principal, ya que la clave secreta predeterminada del JWT era de dominio público, lo que permitía el acceso no autorizado continuo.

Binance y OKX fueron alertados y forzaron el restablecimiento masivo de las claves API para los usuarios de CEX afectados, pero los usuarios de DEX deben actualizar manualmente sus configuraciones.

NOFX AI, un sistema de trading automatizado de código abierto basado en DeepSeek/Qwen AI, se enfrenta a una grave crisis de seguridad después de que SlowMist descubriera vulnerabilidades que podrían exponer claves API de exchanges y claves privadas. El problema afecta a usuarios de plataformas importantes como Binance, Hyperliquid y Aster DEX. SlowMist insta ahora a los implementadores a actuar de inmediato antes de que atacantes aprovechen estas debilidades para vaciar fondos.

Un fallo en el modo administrador deja las claves totalmente expuestas

SlowMist empezó a investigar el sistema tras recibir un aviso de un investigador de seguridad de la comunidad. El equipo descubrió rápidamente que varias versiones de NOFX AI se distribuían con el modo administrador activado por defecto y, aún peor, sin realizar ninguna verificación de autenticación. Por ello, cualquiera podía acceder al endpoint público /api/exchanges y obtener al instante datos sensibles, como claves API, claves secretas y claves privadas de monederos.

El fallo se originó a partir de un commit publicado el 31 de octubre, que fijaba el modo administrador en “true” dentro del archivo de configuración y en los scripts de migración de la base de datos. Con ello, el servidor omitía toda autorización cuando dicho modo estaba activo. En la práctica, cualquier instancia de NOFX AI ejecutada con la configuración predeterminada quedaba completamente desprotegida. Es decir, cualquiera con el enlace podía entrar y llevarse las claves, literalmente.

Los parches no resolvieron el problema de fondo

Los desarrolladores intentaron solucionar el fallo el 5 de noviembre añadiendo verificación mediante tokens JWT. Sin embargo, SlowMist comprobó que el parche apenas cambiaba la situación. La configuración predeterminada seguía utilizando un secreto JWT conocido públicamente, lo que permitía a los atacantes generar tokens válidos y continuar accediendo a endpoints sensibles. Aún peor, el endpoint central /api/exchanges seguía devolviendo campos sensibles en JSON sin ningún tipo de protección, ni enmascaramiento ni cifrado.

SlowMist también confirmó que la rama de desarrollo más reciente aún incluía:

- Modo administrador activado en “true” por defecto

- Claves JWT predeterminadas sin modificar

- Datos sensibles devueltos sin restricciones

Como la rama principal sigue utilizando la versión antigua sin autenticación, miles de despliegues continúan totalmente expuestos en internet.

Binance y OKX intervienen para proteger a los usuarios

Cuando SlowMist comprendió la magnitud de la brecha, contactó con Binance y OKX para coordinar medidas de protección de emergencia. Los equipos revisaron juntos las claves API afectadas y forzaron su restablecimiento para los usuarios en riesgo. Todos los usuarios de CEX afectados ya han sido notificados y sus claves han sido revocadas. Sin embargo, no fue posible contactar a todos los usuarios de Aster y Hyperliquid debido a la estructura descentralizada de sus monederos. SlowMist pide ahora a cualquier usuario de NOFX AI en estas plataformas que revise su configuración de inmediato.

Instrucciones para los usuarios: desactivar el modo administrador y reemplazar claves

SlowMist recomienda a todos los implementadores:

- Desactivar inmediatamente el modo administrador

- Reemplazar todas las claves API y las claves privadas

- Cambiar el secreto JWT por un valor aleatorio y robusto

- Restringir el acceso a endpoints sensibles

- Evitar exponer NOFX AI directamente a internet

Las herramientas de trading basadas en IA de código abierto crecen con rapidez, pero este caso demuestra los riesgos de desplegar sistemas en fases tempranas sin auditorías de seguridad completas. Hasta que NOFX AI corrija por completo estos fallos, los usuarios deben tratar cualquier despliegue público como de alto riesgo.

Síguenos en Google News

Obtén las últimas perspectivas y actualizaciones cripto.

Publicaciones relacionadas

El precio de CTSI se dispara un 17.57%: Aumento del interés institucional

Vandit Grover

Author

El lanzamiento del ETF de Bitcoin establece un nuevo récord de negociación

Vandit Grover

Author

Aave Labs obtiene la certificación SOC 2 Tipo II

Triparna Baishnab

Author