El ataque a la cadena de suministro de Axios expone a las aplicaciones cripto a riesgos

El 31 de marzo de 2026, un exploit de cadena de suministro afectó a la biblioteca npm de Axios a través de una cuenta de mantenedor secuestrada, inyectando un RAT multiplataforma.

Resumen rápido

Resumen generado por IA, revisado por la redacción.

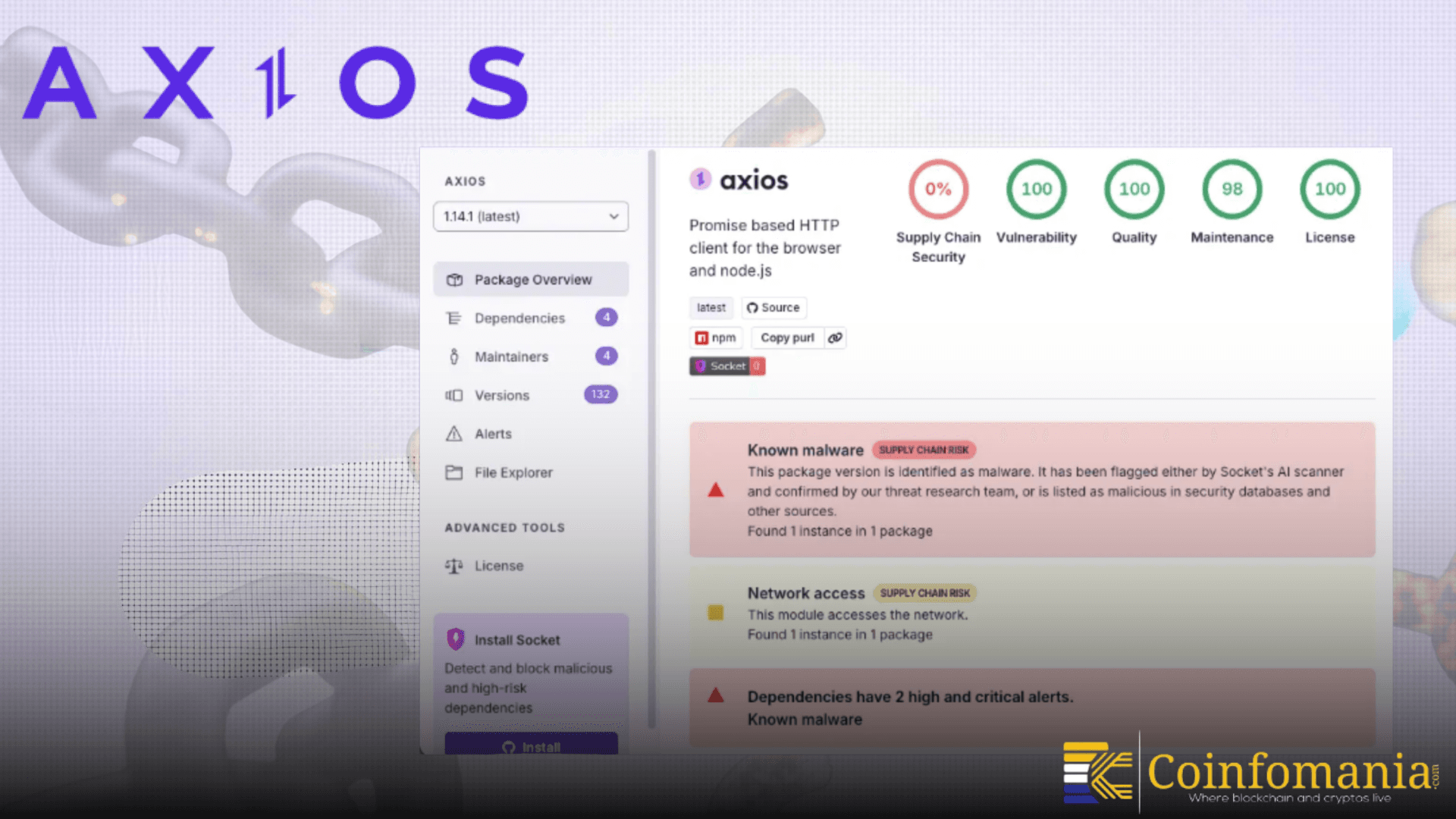

Las versiones maliciosas [email protected] y 0.30.4 instalan un troyano de acceso remoto (RAT) a través de una dependencia oculta, [email protected].

El ataque eludió la verificación OIDC de GitHub, lo que indica una publicación manual desde un token de acceso npm "clásico" comprometido.

Los sistemas afectados en Windows, macOS y Linux corren el riesgo de robo de claves privadas, tokens de API y datos sensibles de billeteras cripto.

Los desarrolladores deben revisar los archivos de bloqueo para estas versiones y retroceder inmediatamente a 1.14.0 o 0.30.3 para asegurar sus entornos.

Un grave ataque a la cadena de suministro ha afectado a Axios, una de las herramientas más utilizadas en el desarrollo web. Investigadores de seguridad de Socket Security encontraron que los hackers inyectaron malware en versiones específicas de la biblioteca publicadas en npm.

🚨ALERT: Según @SocketSecurity, un ataque a la cadena de suministro en Axios, una biblioteca de JavaScript ampliamente utilizada que permite a las aplicaciones y sitios web comunicarse con servidores, resultó en la inyección de malware oculto en su distribución de npm por un atacante desconocido.

El ataque podría impactar… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31 de marzo de 2026

Este ataque podría afectar a millones de aplicaciones cripto. Incluye muchas plataformas cripto que dependen de Axios para conectarse con servidores. Debido a que Axios se utiliza en tantos sistemas, el riesgo es amplio e inmediato. Las versiones afectadas incluyen [email protected] y [email protected]. Los desarrolladores que instalaron estas versiones pueden haber expuesto sus sistemas sin saberlo.

¿Cómo ocurrió el ataque?

El ataque no provino de un simple error. En cambio, los hackers utilizaron un método de cadena de suministro. Esto significa que apuntaron al proceso de distribución de software en sí. En este caso, los atacantes añadieron un paquete malicioso llamado “[email protected]” como una dependencia oculta. Este paquete no formaba parte de Axios anteriormente. Alguien lo insertó silenciosamente durante la liberación.

Incluso más preocupante, la liberación no siguió el proceso normal de Axios. No apareció en las etiquetas oficiales de GitHub. Esto sugiere que el atacante obtuvo acceso no autorizado al sistema de publicación. Los informes indican que una cuenta de mantenedor puede haber sido comprometida. Esto permitió al atacante enviar la versión infectada directamente a npm.

¿Qué puede hacer el malware?

El malware no es inofensivo. Instala una herramienta de acceso remoto, también conocida como RAT. Una vez dentro de un sistema, puede ejecutar comandos, recopilar datos y conectarse a servidores externos. Funciona en macOS, Windows y Linux. El ataque también está diseñado para ocultarse. Se ejecuta durante la instalación y luego elimina rastros de su actividad. Esto hace que sea más difícil de detectar. Con esto, incluso los desarrolladores pueden no darse cuenta de que su sistema ha sido afectado.

¿Por qué los proyectos cripto están en riesgo?

Las aplicaciones cripto a menudo dependen de herramientas como Axios para enviar y recibir datos. Esto incluye servicios de billetera, intercambios y aplicaciones descentralizadas. Si estas aplicaciones utilizan las versiones afectadas, los atacantes podrían acceder a datos sensibles. Esto puede incluir claves privadas, tokens de API o información de usuarios.

Dado que muchos proyectos utilizan actualizaciones automáticas, algunos pueden haber instalado la versión comprometida sin saberlo. Esto agrava la situación. El ataque también muestra cómo un único punto débil puede afectar a muchos sistemas a la vez.

¿Qué deben hacer los desarrolladores ahora?

Los expertos en seguridad instan a los desarrolladores a actuar rápidamente. Primero, revisen todas las dependencias y archivos de bloqueo. Busquen las versiones afectadas de Axios y el paquete malicioso. Si se encuentran, elimínenlos de inmediato. Luego, cambien a una versión segura de Axios.

También es importante revisar los sistemas en busca de actividad inusual. Los equipos de seguridad deben manejar cuidadosamente cualquier señal de acceso no autorizado. El registro de npm ha eliminado las versiones dañinas. Pero el incidente aún está bajo investigación. Este ataque es un claro recordatorio. Incluso las herramientas de confianza pueden convertirse en objetivos. En un espacio tan dinámico como el cripto, mantenerse alerta ya no es opcional.

Síguenos en Google News

Obtén las últimas perspectivas y actualizaciones cripto.

Publicaciones relacionadas

Caída del 17.83% para TWT: Lo que los traders deben saber

Triparna Baishnab

Author

Bitcoin Puede Ser Hackeado en 9 Minutos, Dice Investigación de Google

Shweta Chakrawarty

Author

El riesgo cuántico podría amenazar las carteras de Ethereum, advierte un estudio

Shweta Chakrawarty

Author