Axios-Lieferkettenangriff setzt Krypto-Apps einem Risiko aus

Am 31. März 2026 traf ein Lieferkettenangriff die Axios-npm-Bibliothek über ein gehacktes Wartungskonto und injizierte einen plattformübergreifenden RAT.

Kurzzusammenfassung

Zusammenfassung ist KI-generiert, von der Redaktion überprüft.

Bösartige Versionen [email protected] und 0.30.4 installieren einen Remote-Access-Trojaner (RAT) über eine versteckte Abhängigkeit, [email protected].

Der Angriff umging die GitHub OIDC-Überprüfung, was auf eine manuelle Veröffentlichung von einem kompromittierten "klassischen" npm-Zugangstoken hinweist.

Betroffene Systeme auf Windows, macOS und Linux riskieren den Diebstahl von privaten Schlüsseln, API-Tokens und sensiblen Krypto-Wallet-Daten.

Entwickler müssen Lockfiles auf diese Versionen überprüfen und sofort auf 1.14.0 oder 0.30.3 zurückrollen, um ihre Umgebungen zu sichern.

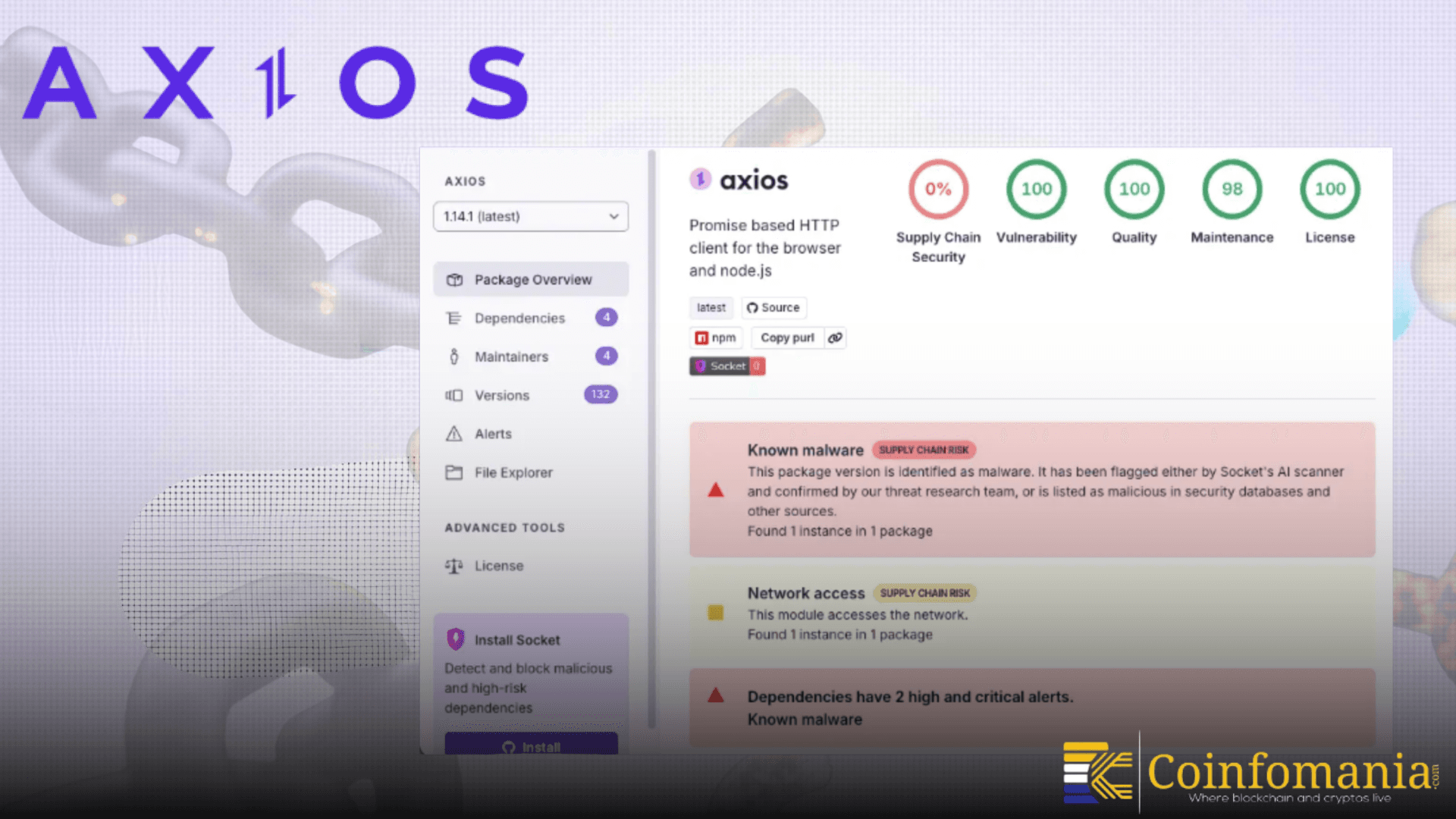

Ein schwerwiegender Lieferkettenangriff hat Axios getroffen, eines der am häufigsten verwendeten Werkzeuge in der Webentwicklung. Sicherheitsforscher von Socket Security haben herausgefunden, dass Hacker Malware in bestimmte Versionen der Bibliothek, die auf npm veröffentlicht wurden, injiziert haben.

🚨ALERT: Laut @SocketSecurity führte ein Lieferkettenangriff auf Axios, eine weit verbreitete JavaScript-Bibliothek, die es Apps und Websites ermöglicht, mit Servern zu kommunizieren, dazu, dass versteckte Malware in seine npm-Verteilung von einem unbekannten Angreifer injiziert wurde.

Der Angriff könnte Auswirkungen auf… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31. März 2026

Dieser Angriff könnte Millionen von Krypto-Apps betreffen. Er umfasst viele Krypto-Plattformen, die auf Axios angewiesen sind, um mit Servern zu kommunizieren. Da Axios in so vielen Systemen verwendet wird, ist das Risiko weitreichend und unmittelbar. Die betroffenen Versionen sind [email protected] und [email protected]. Entwickler, die diese Versionen installiert haben, könnten unwissentlich ihre Systeme gefährdet haben.

Wie der Angriff stattfand?

Der Angriff kam nicht von einem einfachen Fehler. Stattdessen verwendeten die Hacker eine Lieferkettenmethode. Das bedeutet, sie zielten auf den Softwareverteilungsprozess selbst ab. In diesem Fall fügten die Angreifer ein bösartiges Paket namens „[email protected]“ als versteckte Abhängigkeit hinzu. Dieses Paket war zuvor nicht Teil von Axios. Jemand hat es heimlich während der Veröffentlichung eingefügt.

Noch besorgniserregender ist, dass die Veröffentlichung nicht dem normalen Prozess von Axios folgte. Sie erschien nicht in offiziellen GitHub-Tags. Dies deutet darauf hin, dass der Angreifer unbefugten Zugriff auf das Veröffentlichungssystem erlangte. Berichten zufolge könnte ein Wartungskonto kompromittiert worden sein. Dies ermöglichte es dem Angreifer, die infizierte Version direkt auf npm zu veröffentlichen.

Was kann die Malware tun?

Die Malware ist nicht harmlos. Sie installiert ein Remote-Access-Tool, auch bekannt als RAT. Einmal im System kann es Befehle ausführen, Daten sammeln und sich mit externen Servern verbinden. Es funktioniert auf macOS, Windows und Linux. Der Angriff ist auch darauf ausgelegt, sich selbst zu verbergen. Er läuft während der Installation und entfernt dann Spuren seiner Aktivität. Dies macht es schwieriger, ihn zu erkennen. Selbst Entwickler könnten nicht bemerken, dass ihr System betroffen ist.

Warum sind Krypto-Projekte gefährdet?

Krypto-Apps sind oft auf Werkzeuge wie Axios angewiesen, um Daten zu senden und zu empfangen. Dazu gehören Wallet-Dienste, Börsen und dezentrale Apps. Wenn diese Apps die betroffenen Versionen verwenden, könnten Angreifer auf sensible Daten zugreifen. Dazu können private Schlüssel, API-Tokens oder Benutzerdaten gehören.

Da viele Projekte automatische Updates verwenden, haben einige möglicherweise die kompromittierte Version installiert, ohne es zu wissen. Dies macht die Situation ernster. Der Angriff zeigt auch, wie ein Schwachpunkt viele Systeme gleichzeitig beeinträchtigen kann.

Was sollten Entwickler jetzt tun?

Sicherheitsexperten drängen die Entwickler, schnell zu handeln. Zuerst sollten alle Abhängigkeiten und Lockfiles überprüft werden. Suchen Sie nach den betroffenen Axios-Versionen und dem bösartigen Paket. Wenn sie gefunden werden, sollten sie sofort entfernt werden. Wechseln Sie dann zu einer sicheren Version von Axios.

Es ist auch wichtig, Systeme auf ungewöhnliche Aktivitäten zu überprüfen. Sicherheitsteams müssen alle Anzeichen von unbefugtem Zugriff sorgfältig behandeln. Das npm-Registry hat die schädlichen Versionen entfernt. Aber der Vorfall wird weiterhin untersucht. Dieser Angriff ist eine klare Erinnerung. Selbst vertrauenswürdige Werkzeuge können zu Zielen werden. In einem sich schnell bewegenden Bereich wie Krypto ist Wachsamkeit nicht mehr optional.

Folgen Sie uns auf Google News

Erhalten Sie die neuesten Crypto-Einblicke und Updates.