هجوم سلسلة التوريد على Axios يكشف عن مخاطر على تطبيقات التشفير

في 31 مارس 2026، تعرضت مكتبة Axios npm لاستغلال سلسلة التوريد عبر حساب صيانة مخترق، مما أدى إلى حقن RAT عبر منصات متعددة.

خلاصة سريعة

تم إنشاء الملخص بواسطة الذكاء الاصطناعي ومراجعته من قبل غرفة الأخبار.

الإصدارات الضارة [email protected] و0.30.4 تثبت Trojan وصول عن بُعد (RAT) عبر اعتماد مخفي، [email protected].

تجاوز الهجوم تحقق OIDC من GitHub، مما يشير إلى نشر يدوي من رمز وصول npm "الكلاسيكي" المخترق.

الأنظمة المتأثرة عبر Windows وmacOS وLinux تخاطر بسرقة المفاتيح الخاصة، ورموز API، وبيانات حساسة من محافظ التشفير.

يجب على المطورين التحقق من ملفات القفل لهذه الإصدارات والعودة على الفور إلى 1.14.0 أو 0.30.3 لتأمين بيئاتهم.

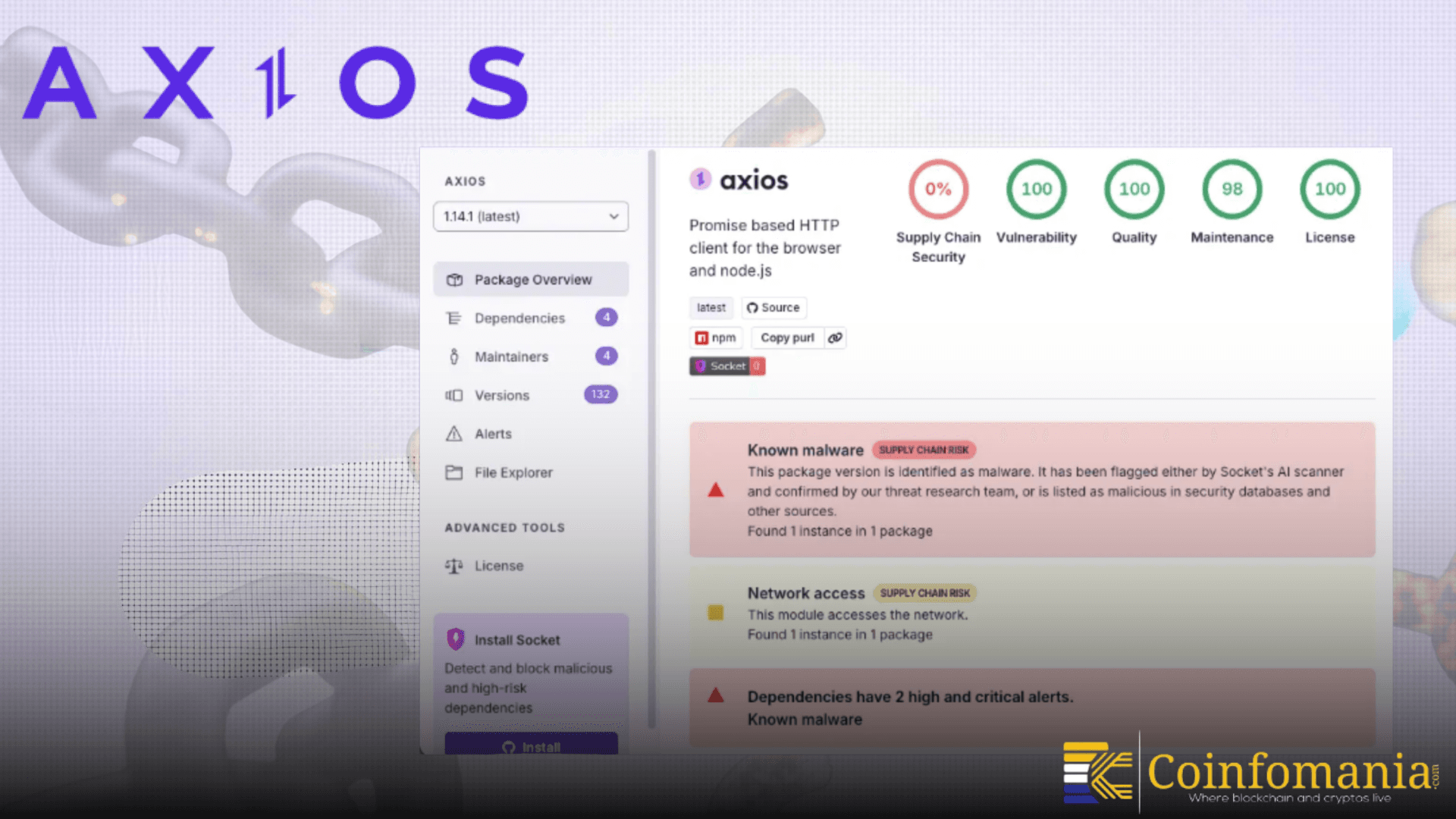

لقد تعرضت Axios، واحدة من أكثر الأدوات استخدامًا في تطوير الويب، لهجوم خطير على سلسلة التوريد. وقد اكتشف باحثو الأمن من Socket Security أن القراصنة قاموا بحقن برامج ضارة في إصدارات محددة من المكتبة المنشورة على npm.

🚨ALERT: وفقًا لـ @SocketSecurity، أدى هجوم سلسلة التوريد على Axios، وهي مكتبة JavaScript مستخدمة على نطاق واسع تسمح للتطبيقات والمواقع بالتواصل مع الخوادم، إلى حقن برامج ضارة مخفية في توزيعها على npm بواسطة مهاجم غير معروف.

يمكن أن يؤثر الهجوم على… pic.twitter.com/ooPhbHGSO7

— SolanaFloor (@SolanaFloor) 31 مارس 2026

يمكن أن يؤثر هذا الهجوم على ملايين من تطبيقات التشفير. ويتضمن العديد من المنصات التي تعتمد على Axios للتواصل مع الخوادم. نظرًا لأن Axios مستخدمة عبر العديد من الأنظمة، فإن المخاطر واسعة وفورية. تشمل الإصدارات المتأثرة [email protected] و[email protected]. قد يكون المطورون الذين قاموا بتثبيت هذه الإصدارات قد عرضوا أنظمتهم دون علم.

كيف حدث الهجوم؟

لم يكن الهجوم ناتجًا عن خطأ بسيط. بل استخدم القراصنة طريقة سلسلة التوريد. وهذا يعني أنهم استهدفوا عملية توزيع البرمجيات نفسها. في هذه الحالة، أضاف المهاجمون حزمة خبيثة تُدعى “[email protected]” كاعتماد مخفي. لم تكن هذه الحزمة جزءًا من Axios من قبل. تم إدراجها بهدوء خلال الإصدار.

ما يثير القلق أكثر، أن الإصدار لم يتبع العملية العادية لـ Axios. لم يظهر في علامات GitHub الرسمية. وهذا يشير إلى أن المهاجم حصل على وصول غير مصرح به إلى نظام النشر. تشير التقارير إلى أن حساب الصيانة قد يكون تعرض للاختراق. وهذا سمح للمهاجم بدفع النسخة المصابة مباشرة إلى npm.

ماذا يمكن أن تفعل البرامج الضارة؟

البرامج الضارة ليست غير ضارة. تقوم بتثبيت أداة وصول عن بُعد، تُعرف أيضًا باسم RAT. بمجرد دخولها إلى النظام، يمكنها تنفيذ الأوامر، وجمع البيانات، والتواصل مع الخوادم الخارجية. تعمل عبر أنظمة macOS وWindows وLinux. كما أن الهجوم مصمم أيضًا لإخفاء نفسه. يعمل أثناء التثبيت ثم يزيل آثار نشاطه. وهذا يجعل من الصعب اكتشافه. مع ذلك، حتى المطورين قد لا يدركون أن نظامهم قد تأثر.

لماذا مشاريع التشفير معرضة للخطر؟

غالبًا ما تعتمد تطبيقات التشفير على أدوات مثل Axios لإرسال واستقبال البيانات. ويشمل ذلك خدمات المحفظة، والمنصات، والتطبيقات اللامركزية. إذا كانت هذه التطبيقات تستخدم الإصدارات المتأثرة، يمكن للمهاجمين الوصول إلى بيانات حساسة. قد تشمل ذلك المفاتيح الخاصة، ورموز API، أو معلومات المستخدم.

نظرًا لأن العديد من المشاريع تستخدم التحديثات التلقائية، قد يكون البعض قد قام بتثبيت النسخة المخترقة دون علم. وهذا يجعل الوضع أكثر خطورة. كما يظهر الهجوم كيف يمكن أن تؤثر نقطة ضعف واحدة على العديد من الأنظمة في وقت واحد.

ماذا يجب أن يفعل المطورون الآن؟

يحث خبراء الأمن المطورين على اتخاذ إجراءات سريعة. أولاً، تحقق من جميع الاعتمادات وملفات القفل. ابحث عن إصدارات Axios المتأثرة والحزمة الخبيثة. إذا تم العثور عليها، قم بإزالتها على الفور. ثم، انتقل إلى إصدار آمن من Axios.

من المهم أيضًا مراجعة الأنظمة بحثًا عن نشاط غير عادي. يجب على فرق الأمن التعامل مع أي علامات على الوصول غير المصرح به بعناية. لقد أزال سجل npm الإصدارات الضارة. لكن الحادث لا يزال قيد التحقيق. هذا الهجوم هو تذكير واضح. حتى الأدوات الموثوقة يمكن أن تصبح أهدافًا. في مجال سريع الحركة مثل التشفير، أصبح البقاء في حالة تأهب أمرًا غير اختياري.

تابعنا على Google News

احصل على أحدث رؤى وتحديثات العملات المشفرة.