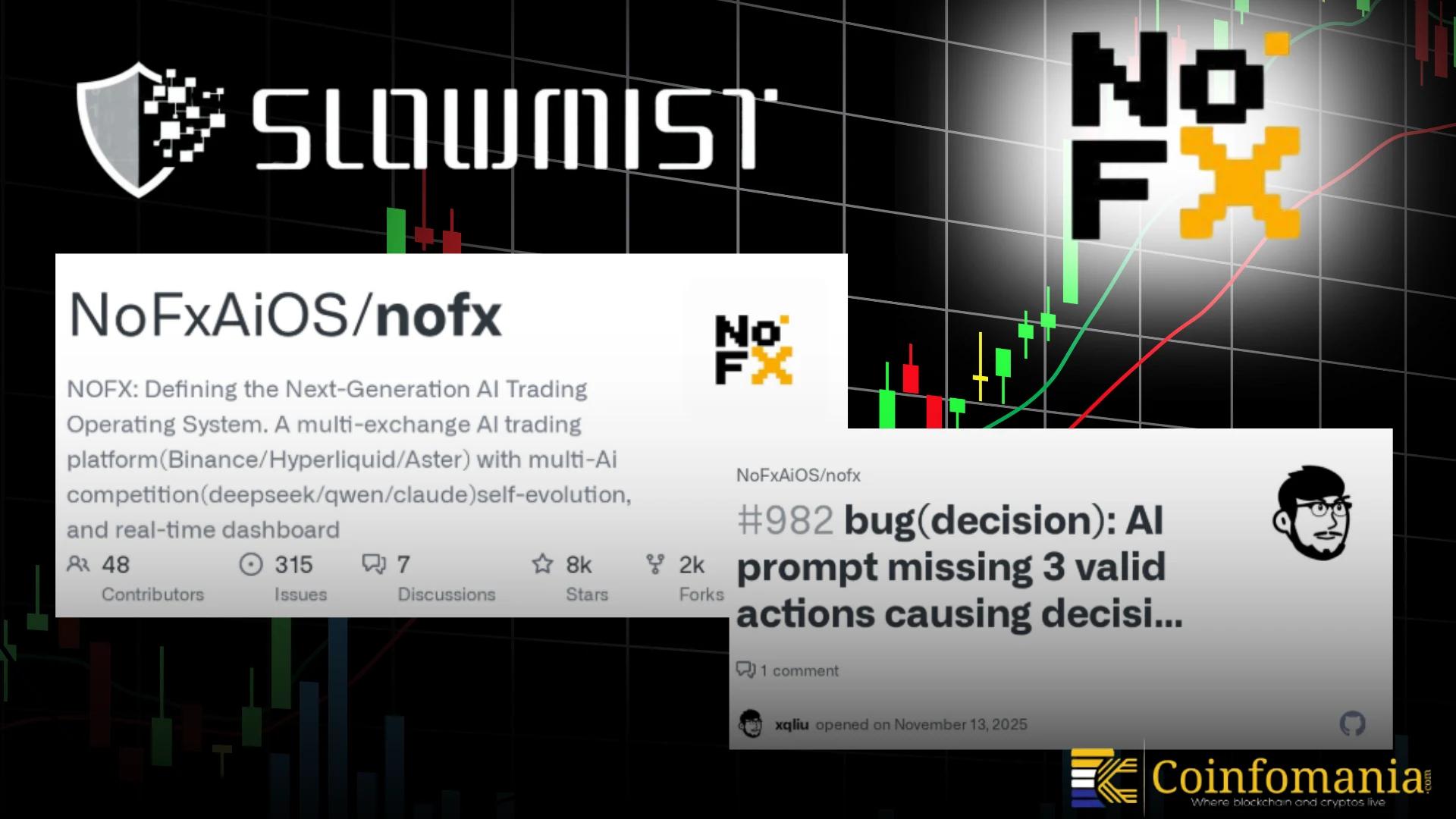

ثغرة في NOFX AI تكشف مفاتيح API… وتحذير من SlowMist بشأن مخاطر جسيمة

حذرت شركة SlowMist من وجود خلل أمني خطير في NOFX AI، وهو نظام تداول مفتوح المصدر، والذي كشف عن مفاتيح التبادل والمحفظة الخاصة.

خلاصة سريعة

تم إنشاء الملخص بواسطة الذكاء الاصطناعي ومراجعته من قبل غرفة الأخبار.

اكتشف SlowMist أن NOFX AI تم شحنه مع تمكين "وضع المسؤول" وعدم وجود مصادقة، مما يعرض المفاتيح الحساسة عبر نقطة نهاية عامة.

تؤثر المشكلة على المستخدمين عبر Binance وHyperliquid وAster DEX، مما يعرضهم لخطر استنزاف الأموال بالكامل.

فشلت إحدى تصحيحات المطورين في إصلاح المشكلة الأساسية، حيث كان سر JWT الافتراضي معروفًا للعامة، مما يسمح باستمرار الوصول غير المصرح به.

تم تنبيه Binance وOKX وإجبارهما على إعادة تعيين مفاتيح API بشكل جماعي لمستخدمي CEX المتأثرين، ولكن يجب على مستخدمي DEX تحديث إعداداتهم يدويًا.

تواجه NOFX AI، وهي منصة تداول آلية مفتوحة المصدر مبنية على DeepSeek/Qwen AI، أزمة أمنية خطيرة بعد أن كشفت شركة SlowMist عن ثغرات قد تؤدي إلى كشف مفاتيح واجهات برمجة التطبيقات (API) والمفاتيح الخاصة. وتشمل التأثيرات مستخدمي منصات تداول كبرى مثل Binance وHyperliquid وAster DEX. وتحث SlowMist جميع المشغّلين على اتخاذ إجراءات فورية قبل أن يستغل المهاجمون هذه الثغرات لسحب الأموال.

ثغرة في وضع المدير تكشف المفاتيح بالكامل

بدأت SlowMist التحقيق بعد تلقيها بلاغاً من باحث أمني في المجتمع. وسرعان ما اكتشف الفريق أن عدة إصدارات من NOFX AI كانت تُشحن مع تفعيل وضع المدير (Admin Mode) بشكل افتراضي. والأسوأ من ذلك أن النظام لم يجرِ أي عمليات تحقق من الهوية. وبذلك، يمكن لأي شخص ببساطة زيارة نقطة النهاية العامة /api/exchanges والحصول فوراً على بيانات حساسة، مثل مفاتيح الـ API والمفاتيح السرية ومفاتيح المحافظ الخاصة.

وترجع المشكلة إلى تحديث نُشر في 31 أكتوبر، قام بتثبيت قيمة وضع المدير إلى “true” داخل ملف الإعدادات وسكربتات ترحيل قاعدة البيانات. وبعد ذلك، كان الخادم يتجاوز جميع إجراءات التفويض بمجرد تفعيل وضع المدير. وببساطة، أي نسخة من NOFX AI تعمل بالإعدادات الافتراضية كانت مفتوحة بالكامل، مما يعني أن أي شخص يمتلك الرابط يمكنه الدخول والحصول على المفاتيح حرفياً.

محاولات الإصلاح لم تعالج المشكلة الأساسية

حاول المطورون معالجة الثغرة في 5 نوفمبر بإضافة تحقق عبر رموز JWT. لكن SlowMist اكتشفت أن التصحيح لم يغيّر الكثير. فالإعدادات الافتراضية كانت لا تزال تُشحن بمفتاح JWT معروف للجميع، مما يسمح للمهاجمين بإنشاء رموز صالحة ومواصلة الوصول إلى النقاط الحساسة. والأسوأ أن نقطة النهاية الأساسية /api/exchanges استمرت في عرض البيانات الحساسة بنسق JSON مكشوف ومن دون أي تشفير أو إخفاء.

وأكّدت SlowMist أيضاً أن أحدث نسخة في فرع التطوير لا تزال تتضمن:

- تفعيل وضع المدير “true” بشكل افتراضي

- مفاتيح JWT الافتراضية من دون تغيير

- إرجاع البيانات الحساسة من دون أي قيود

وبما أن الفرع الرئيسي ما يزال يستخدم النسخة القديمة التي لا تتطلب أي تحقق، فإن آلاف عمليات النشر تبقى مكشوفة بالكامل على الإنترنت.

Binance وOKX تتدخلان لحماية المستخدمين

بعد إدراك SlowMist لحجم المشكلة، تواصلت الشركة مع Binance وOKX لتنسيق إجراءات حماية عاجلة. وراجع الفريقان مفاتيح API المتأثرة وفرضوا إعادة تعيين للمستخدمين المعرّضين للخطر. وقد تم إخطار جميع مستخدمي منصات التداول المركزية (CEX) المتضررين وإلغاء مفاتيحهم.

لكن لم يتمكّن الفريق من الوصول إلى جميع مستخدمي Aster وHyperliquid بسبب طبيعة المحافظ اللامركزية. وتحث SlowMist أي مستخدم لـ NOFX AI على هاتين المنصتين على مراجعة إعداداته فوراً.

دعوة للمستخدمين لتعطيل وضع المدير واستبدال المفاتيح الآن

توصي SlowMist جميع المشغّلين بما يلي:

- تعطيل وضع المدير فوراً

- استبدال جميع مفاتيح الـ API والمفاتيح الخاصة

- تغيير مفتاح JWT إلى قيمة قوية وعشوائية

- تقييد الوصول إلى النقاط الحساسة

- تجنّب عرض NOFX AI مباشرة على الإنترنت

تنمو أدوات التداول بالذكاء الاصطناعي مفتوحة المصدر بسرعة، لكن هذه الحالة توضح مخاطر تشغيل أنظمة في مراحل مبكرة من دون تدقيق أمني كامل. وحتى تقوم NOFX AI بإصلاح هذه العيوب بشكل كامل، يجب التعامل مع أي عملية نشر عامة على أنها عالية الخطورة.

تابعنا على Google News

احصل على أحدث رؤى وتحديثات العملات المشفرة.